- ubuntu12.04环境下使用kvm ioctl接口实现最简单的虚拟机

- Ubuntu 通过无线网络安装Ubuntu Server启动系统后连接无线网络的方法

- 在Ubuntu上搭建网桥的方法

- ubuntu 虚拟机上网方式及相关配置详解

CFSDN坚持开源创造价值,我们致力于搭建一个资源共享平台,让每一个IT人在这里找到属于你的精彩世界.

这篇CFSDN的博客文章.net core xss攻击防御的方法由作者收集整理,如果你对这篇文章有兴趣,记得点赞哟.

XSS攻击全称跨站脚本攻击 ,是为不和层叠样式表(Cascading Style Sheets, CSS)的缩写混淆,故将跨站脚本攻击缩写为XSS,XSS是一种在web应用中的计算机安全漏洞,它允许恶意web用户将代码植入到提供给其它用户使用的页面中.

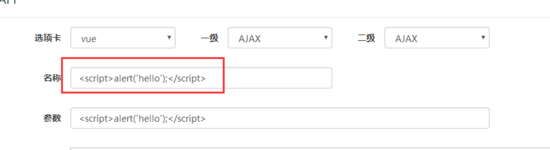

比如我们在表单提交的时候插入脚本代码 。

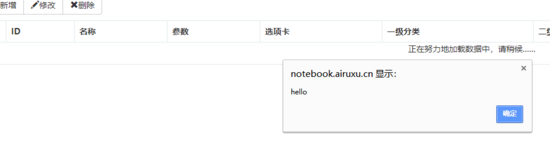

如果不进行处理,那么就是这种效果,我这里只是演示一个简单的弹窗 。

下面给大家分享一下我的解决方案.

需要用到这个库:HtmlSanitizer 。

https://github.com/mganss/HtmlSanitizer 。

新建一个过滤类.

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

|

public

class

XSS

{

private

HtmlSanitizer sanitizer;

public

XSS()

{

sanitizer =

new

HtmlSanitizer();

//sanitizer.AllowedTags.Add("div");//标签白名单

sanitizer.AllowedAttributes.Add(

"class"

);

//标签属性白名单,默认没有class标签属性

//sanitizer.AllowedCssProperties.Add("font-family");//CSS属性白名单

}

/// <summary>

/// XSS过滤

/// </summary>

/// <param name="html">html代码</param>

/// <returns>过滤结果</returns>

public

string

Filter(

string

html)

{

string

str = sanitizer.Sanitize(html);

return

str;

}

}

|

新建一个过滤器 。

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

57

58

59

60

61

62

63

64

65

66

67

68

69

70

71

72

73

74

75

76

77

78

|

public

class

FieldFilterAttribute : Attribute,IActionFilter

{

private

XSS xss;

public

FieldFilterAttribute()

{

xss =

new

XSS();

}

//在Action方法之回之后调用

public

void

OnActionExecuted(ActionExecutedContext context)

{

}

//在调用Action方法之前调用

public

void

OnActionExecuting(ActionExecutingContext context)

{

//获取Action参数集合

var ps = context.ActionDescriptor.Parameters;

//遍历参数集合

foreach

(var p

in

ps)

{

if

(context.ActionArguments[p.Name] !=

null

)

{

//当参数等于字符串

if

(p.ParameterType.Equals(

typeof

(

string

)))

{

context.ActionArguments[p.Name] = xss.Filter(context.ActionArguments[p.Name].ToString());

}

else

if

(p.ParameterType.IsClass)

//当参数等于类

{

ModelFieldFilter(p.Name, p.ParameterType, context.ActionArguments[p.Name]);

}

}

}

}

/// <summary>

/// 遍历修改类的字符串属性

/// </summary>

/// <param name="key">类名</param>

/// <param name="t">数据类型</param>

/// <param name="obj">对象</param>

/// <returns></returns>

private

object

ModelFieldFilter(

string

key, Type t,

object

obj)

{

//获取类的属性集合

var ats = t.GetCustomAttributes(

typeof

(FieldFilterAttribute),

false

);

if

(obj !=

null

)

{

//获取类的属性集合

var pps = t.GetProperties();

foreach

(var pp

in

pps)

{

if

(pp.GetValue(obj) !=

null

)

{

//当属性等于字符串

if

(pp.PropertyType.Equals(

typeof

(

string

)))

{

string

value = pp.GetValue(obj).ToString();

pp.SetValue(obj, xss.Filter(value));

}

else

if

(pp.PropertyType.IsClass)

//当属性等于类进行递归

{

pp.SetValue(obj, ModelFieldFilter(pp.Name, pp.PropertyType, pp.GetValue(obj)));

}

}

}

}

return

obj;

}

}

|

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

|

//属性过滤器

[FieldFilter]

public

class

NoteBookController : ManageController

{

//笔记操作接口

private

INoteBookAppService _noteBookApp;

public

NoteBookController(INoteBookAppService noteBookApp)

{

this

._noteBookApp = noteBookApp;

}

public

IActionResult Tab()

{

return

View();

}

}

|

然后在需要过滤的控制器加上过滤控制器特性就可以了。这样所有string类型的参数就都会进行过滤了。如果不需要对整个控制器进行过滤,只需要在相应的Action加上特性.

以上就是本文的全部内容,希望对大家的学习有所帮助,也希望大家多多支持我.

原文链接:http://www.cnblogs.com/87Super/p/9294850.html 。

最后此篇关于.net core xss攻击防御的方法的文章就讲到这里了,如果你想了解更多关于.net core xss攻击防御的方法的内容请搜索CFSDN的文章或继续浏览相关文章,希望大家以后支持我的博客! 。

我想创建一个游戏,您可以在其中尝试避开“攻击”您的物体(圆圈)。我这样做的方式: 首先计算对象和我之间的 x_and y 差值(在这段代码中 AI_x 是对象的 x 位置(AI_y:y 位置),x,y

前言 传统的 DDOS 防御通常使用“硬抗”的方式,导致开销很大,而且有时效果并不好。例如使用 DNS 切换故障 IP 的方案,由于域名会受到缓存等因素的影响通常有分钟级延时,前端难以快速生效。例

我们目前正在使用 OWASP Antisamy 项目来保护我们的应用程序免受 XSS 攻击。当任何给定的表单提交给服务器时,每个输入字段都会被清理。它工作正常,但我们在公司名称、组织名称等字段上遇到问

正则表达式: ^\d+(\.\d+)*$ 我试图打破它: 1234567890.1.1.1.1.1.1.1.1.1.1.1.1.1.1.1.1.1.1.1.1.1.1.1.1.1.1.1.1.1.1.

我正在创建一个网页,用户可以在其中交互并在远程计算机上执行基本的文件系统操作(创建文件/目录、删除文件/目录、导航文件系统)。 该网页是基本的 HTML(UTF-8 编码)和 Javascript。我

两个客户端 Alice 和 Bob 使用服务器登录并通过服务器交换消息。登录时,他们都发送他们的公钥以存储在服务器上。当 Alice 想与 Bob 通话时,她用 Bob 的公钥加密一个对称 key ,

一直在阅读 MitB 攻击,有些事情让我担心。 来自 WIKI : The use of strong authentication tools simply creates an increased

很难说出这里问的是什么。这个问题是模棱两可的、模糊的、不完整的、过于宽泛的或修辞的,无法以目前的形式得到合理的回答。如需帮助澄清这个问题以便重新打开它,visit the help center .

我正在使用 Summernote 所见即所得编辑器(如下所示),发现它使用 HTML 标签来格式化文本。 如何保护我的应用程序免受 XSS 攻击?我将输入存储为纯文本,并使用输出:{!! $body

我有一个应用程序,用户可以在其中注册并输入他们的手机和其他数据。 为了验证用户是否有效,在我将其保存到我的数据库之前,我向用户发送了一 strip 有代码的短信。之后他们应该在表单中输入代码。 问题是

由于 xpath 注入(inject)攻击正在攻击网站,因此我们需要保护 xml 文档作为 xpath 查询参数化的解决方案。如果有人可以解释xpath查询的参数化是什么意思,请帮忙?以及这种参数化如

我想知道电子邮件地址是否可以用于 XSS 攻击。 假设有一个网站,您可以在其中注册并提供他的电子邮件地址。如果有人想攻击给定的网站,他或她可能会创建一个电子邮件地址,例如: ""@stmpname

这可能更适合 Serverfault,但许多只来这里的 web 开发人员可能会从这个问题的可能答案中受益。 问题是:您如何有效地保护自己免受针对您的网络服务器的拒绝服务攻击? 看完这篇 article

检查引荐来源网址是否足以防止跨站点请求伪造攻击?我知道引荐来源网址可能会被欺骗,但是攻击者有没有办法为客户端做到这一点?我知道代币是常态,但这行得通吗? 最佳答案 这是一个 3 年前的问题,有四个不同

我从输入类型中获取值,如下所示: var num = $(document).find('#num').val(); 我尝试使用以下代码来避免输入类型受到 XSS 攻击: num = j

我需要使用超链接动态更新以下代码中的“src”链接,该超链接又指向另一个 .js 文件。以下只是用于“src”的示例 URL。我的问题是,允许在运行时更改“src”,此代码是否容易受到 XSS 攻击?

我在 OWASP 和网络上看到了很多关于如何避免/防止 XSS 攻击的信息。但是,我还没有找到任何提及在检测到 XSS 攻击时如何响应的内容。 应返回什么 HTTP 状态代码(即 400、403...

保护站点免受 DoS 攻击的最佳方法是什么?知道流行的网站/服务如何处理这个问题吗? 应用程序、操作系统、网络、托管级别有哪些工具/服务? 如果有人能分享他们处理过的真实经历,那就太好了。 谢谢 最佳

我到处寻找缓解方法 this vulnerability ,我发现类似: Just disable http compression. 嗯,这很痛苦,因为压缩可以节省大量带宽,而且还可以让您的网页加载

服务器,一个运行 Spring 2.5.6 的独立 SE 应用程序和一个嵌入式 jetty 。客户端、Swing 应用程序使用 HttpInvoker 连接到服务器。 服务器公开了很多服务,现在出现了

我是一名优秀的程序员,十分优秀!