- ubuntu12.04环境下使用kvm ioctl接口实现最简单的虚拟机

- Ubuntu 通过无线网络安装Ubuntu Server启动系统后连接无线网络的方法

- 在Ubuntu上搭建网桥的方法

- ubuntu 虚拟机上网方式及相关配置详解

CFSDN坚持开源创造价值,我们致力于搭建一个资源共享平台,让每一个IT人在这里找到属于你的精彩世界.

这篇CFSDN的博客文章Linux TCP “SACK PANIC” 远程拒绝服务漏洞及修复由作者收集整理,如果你对这篇文章有兴趣,记得点赞哟.

近日Linux 内核被曝存在TCP “SACK PANIC” 远程拒绝服务漏洞(漏洞编号:CVE-2019-11477,CVE-2019-11478,CVE-2019-11479),攻击者可利用该漏洞远程攻击目标服务器,导致系统崩溃或无法提供服务.

【漏洞详情】 。

近日发现 Linux 以及 FreeBSD 等系统内核上存在严重远程DoS漏洞,攻击者可利用该漏洞构造并发送特定的 SACK 序列请求到目标服务器导致服务器崩溃或拒绝服务.

【风险等级】 。

高风险 。

【漏洞风险】 。

远程发送特殊构造的攻击包,导致目标 Linux 或 FreeBSD 服务器崩溃或服务不可用.

【影响版本】 。

目前已知受影响版本如下:

FreeBSD 12(使用到 RACK TCP 协议栈) 。

CentOS 5(Redhat 官方已停止支持,不再提供补丁) 。

CentOS 6 。

CentOS 7 。

Ubuntu 18.04 LTS 。

Ubuntu 16.04 LTS 。

Ubuntu 19.04 。

Ubuntu 18.10 。

【安全版本】 。

各大Linux发行厂商已发布内核修复补丁,详细内核修复版本如下:

CentOS 6 :2.6.32-754.15.3 。

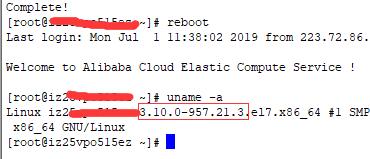

CentOS 7 :3.10.0-957.21.3 。

Ubuntu 18.04 LTS:4.15.0-52.56 。

Ubuntu 16.04 LTS:4.4.0-151.178 。

【修复建议】 。

请参照上述【安全版本】升级您的 Linux 服务器内核,参考操作如下:

1)yum clean all && yum makecache,进行软件源更新; 2)yum update kernel -y,更新当前内核版本; 3)reboot,更新后重启系统生效; 4)uname -a,检查当前版本是否为上述【安全版本】,如果是,则说明修复成功.

。

1)sudo apt-get update && sudo apt-get install linux-image-generic,进行软件源更新并安装最新内核版本; 2)sudo reboot,更新后重启系统生效; 3)uname -a,检查当前版本是否为【安全版本】,如果是,则说明修复成功.

1)echo ‘net.ipv4.tcp_sack = 0’ >> /etc/sysctl.conf ,禁用 SACK 配置; 。

2)sysctl -p ,重载配置,使其生效.

【漏洞参考】 。

1)官方通告:https://github.com/Netflix/security-bulletins/blob/master/advisories/third-party/2019-001.md 。

2)社区参考:https://www.openwall.com/lists/oss-security/2019/06/17/5 。

3)红帽公告:https://access.redhat.com/security/vulnerabilities/tcpsack 。

最后此篇关于Linux TCP “SACK PANIC” 远程拒绝服务漏洞及修复的文章就讲到这里了,如果你想了解更多关于Linux TCP “SACK PANIC” 远程拒绝服务漏洞及修复的内容请搜索CFSDN的文章或继续浏览相关文章,希望大家以后支持我的博客! 。

在Go(go1.2.1 linux/amd64)中运行http服务器时,我遇到了一个罕见的错误。 unexpected fault address 0xb84004 fatal error: faul

使用以下代码: var i interface{} = "hello" f, ok := i.(float64) fmt.Println(f, ok) f = i.(float64) // panic

考虑以下故意导致双重 panic 的代码: use scopeguard::defer; // 1.1.0 fn main() { defer!{ panic!() }; defer!

如果我传递给 std::panic::set_hook 的函数发生 panic 会怎样? 我可以想象对此做出多种 react :考虑这个 UB,中止程序 like C++ does ,为新的 pani

我有一个 string,当我想获取 i 索引处的值时它会崩溃,但是当我切出相同的 string 保持较低的索引值作为长度然后它不会 panic 。想知道 1 和 2 有何不同? func main()

看起来不可能从 panic 中的 panic 中恢复过来? func TestError(t *testing.T) { e := &myErr{p: false} fmt.Print

当我使用 cargo test 运行以下程序时: use std::panic; fn assert_panic_func(f: fn() -> (), msg: String) { let

在开发过程中,我遇到了崩溃,并显示了内核 panic 上传模式。 有没有办法以某种方式连接到设备并提取日志? 最佳答案 我希望这就是您正在寻找的...来源:StackOverflowAndroid 创

我需要制造内核 panic ,我尝试了以下操作 sysctl kernel.panic=0 && echo c > /proc/sysrq-trigger 当我运行上面的命令时。我看到系统总是重新启动

是否可以从 recover 中“重新抛出”错误并保留原始堆栈跟踪?我知道的最好的办法就是再次 panic ,但这确实会创建一个新的堆栈跟踪。 func do() { defer func()

我正在使用 panic::catch_unwind引起 panic : use std::panic; fn main() { let result = panic::catch_unwind

func sub(){ defer func (){ panic(2) }() panic(1) } func main(){ defer func()

考虑到我使用的是原始的“errors”go 包。 还有,panic(11) 和 panic("11") 之间的区别? 最佳答案 panic定义为 func panic(v interface{}),调

我是 golang 的新手。在定义位置后 try catch 主 block 中的错误后,我的程序出现 panic 。我在某处读过,添加 defer.close() 可能会有所帮助,但编译器再次说你的

有这种新的编程语言 V-lang由亚历克斯·梅德维尼科夫 (Alex Medvednikov) 创建。我目前使用的是 V-lang 0.1.11 版。我可以在 V-lang 中声明一个数组,如下所示:

在启动 linux 时,我在控制台上得到以下打印,并且系统挂起。 Waiting for root device /dev/mmcblk0p2... mmc_host mmc0: Bus speed

我已经实现了这个 answer 中提到的 goroutine 的生产者-消费者模式.但它有时会出现 panic ,并出现错误提示:“ panic :同步:负 WaitGroup 计数器”。我有如下示例

上下文: https://github.com/fusspawn/tserver/blob/master/app/controllers/gorp.go 作为尝试设置 gorm 的一部分,我尝试转换标

专注Golang,Python语言,云原生,人工智能领域得博主 过去经历的意义在于引导你,而非定义你, 只要我们足够努力,任何人都有无限潜力 panic 抛出异常函数 recove

这个问题在这里已经有了答案: How to return a value in a Go function that panics? (3 个回答) 2年前关闭。 package main impor

我是一名优秀的程序员,十分优秀!