- ubuntu12.04环境下使用kvm ioctl接口实现最简单的虚拟机

- Ubuntu 通过无线网络安装Ubuntu Server启动系统后连接无线网络的方法

- 在Ubuntu上搭建网桥的方法

- ubuntu 虚拟机上网方式及相关配置详解

CFSDN坚持开源创造价值,我们致力于搭建一个资源共享平台,让每一个IT人在这里找到属于你的精彩世界.

这篇CFSDN的博客文章配置Nginx的防盗链的操作方法由作者收集整理,如果你对这篇文章有兴趣,记得点赞哟.

实验环境 。

•一台最小化安装的CentOS 7.3虚拟机 •配置:1核心/512MB •nginx版本1.12.2 。

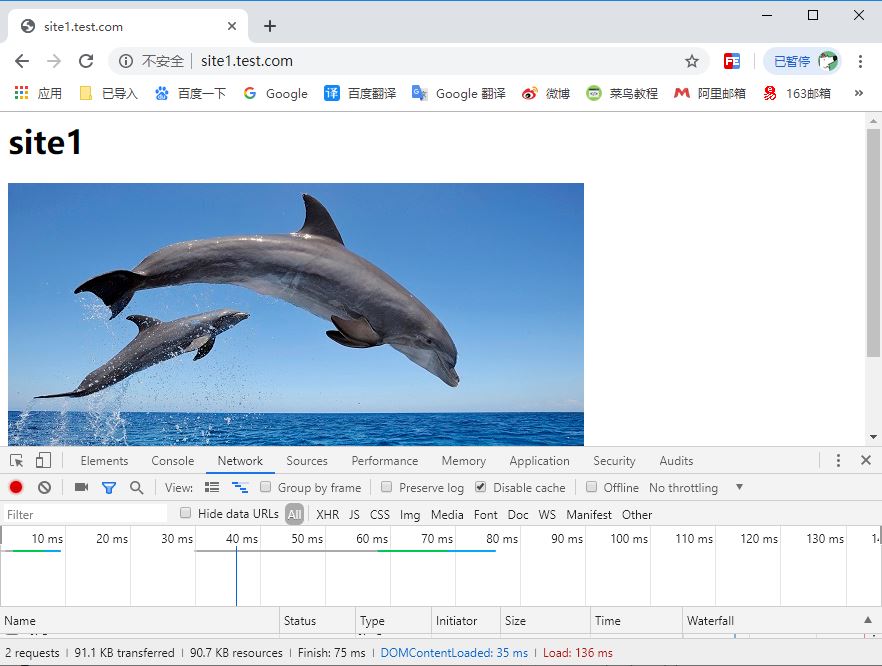

1、配置盗链网站 。

1.启动一台nginx虚拟机,配置两个网站 。

vim /etc/nginx/conf.d/vhosts.conf 。

添加以下内容 。

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

|

server {

listen 80;

server_name site1.test.com;

root /

var

/wwwroot/site1;

index index.html;

location / {

}

}

server {

listen 80;

server_name site2.test.com;

root /

var

/wwwroot/site2;

index index.html;

location / {

}

}

|

2.在宿主机编辑C:\Windows\System32\drivers\etc\hosts文件 。

192.168.204.11 site1.test.com 192.168.204.11 site2.test.com 。

3.创建网站根目录 。

|

1

2

3

4

5

6

|

mkdir

/var/wwwroot

cd

/var/wwwroot

mkdir

site1

mkdir

site2

echo

-e

"<h1>site1</h1><img src='1.jpg'>"

>> site1

/index

.html

echo

-e

"<h1>site2</h1><img src='http://site1.test.com/1.jpg'>"

>> site2

/index

.html

|

4.将1.jpg上传到/var/wwwroot/site1目录 。

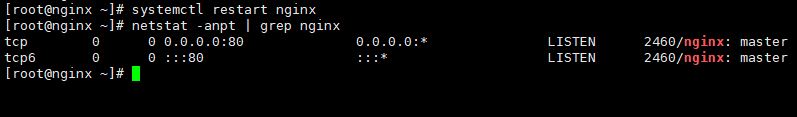

5.启动nginx服务 。

|

1

2

|

systemctl restart nginx

netstat

-anpt |

grep

nginx

|

6.防火墙放通80端口 。

|

1

2

3

|

setenforce 0

firewall-cmd --zone=public --add-port=80

/tcp

--permanent

firewall-cmd --reload

|

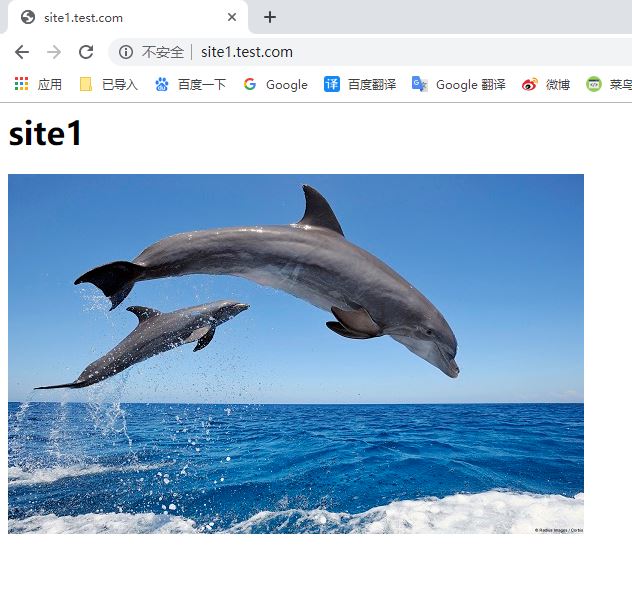

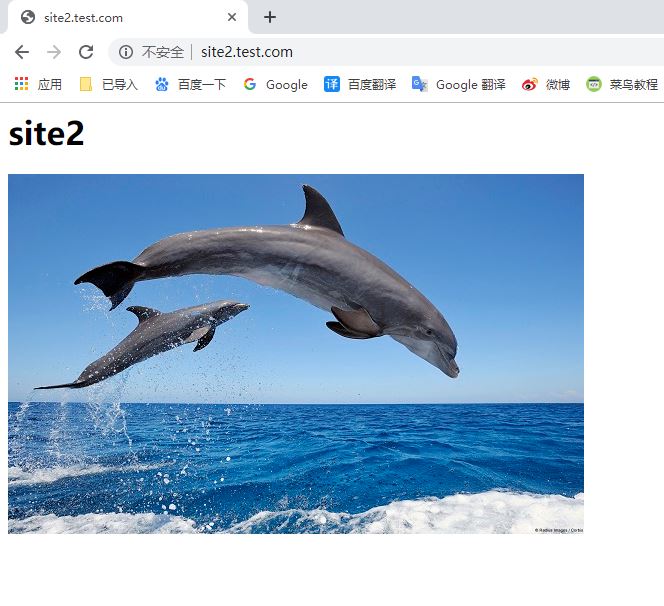

7.在宿主机访问 。

http://site1.test.com 。

http://site2.test.com 。

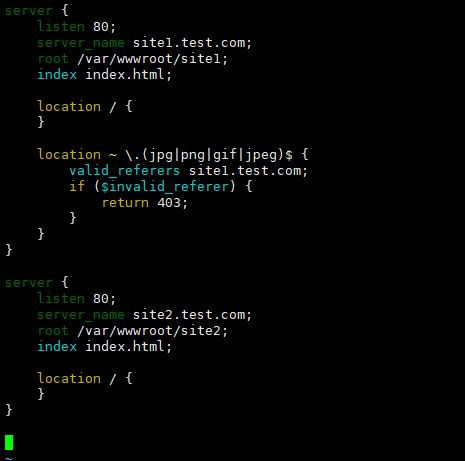

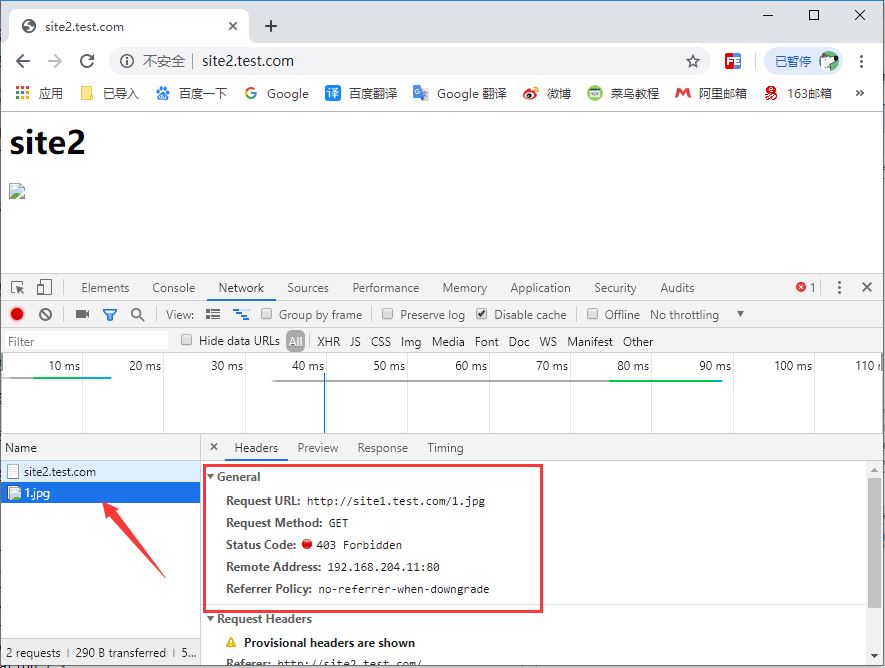

2、配置site1.test.com防盗链 。

1.编辑nginx配置文件 。

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

|

server {

listen 80;

server_name site1.

test

.com;

root

/var/wwwroot/site1

;

index index.html;

location / {

}

location ~ \.(jpg|png|gif|jpeg)$ {

valid_referers site1.

test

.com;

if

($invalid_referer) {

return

403;

}

}

}

server {

listen 80;

server_name site2.

test

.com;

root

/var/wwwroot/site2

;

index index.html;

location / {

}

}

|

2.重启nginx服务 。

systemctl restart nginx 。

3.在宿主机访问 。

清除浏览器缓存,访问http://site1.test.com 。

清除浏览器缓存,访问http://site2.test.com 。

可见,防盗链配置起到了作用 。

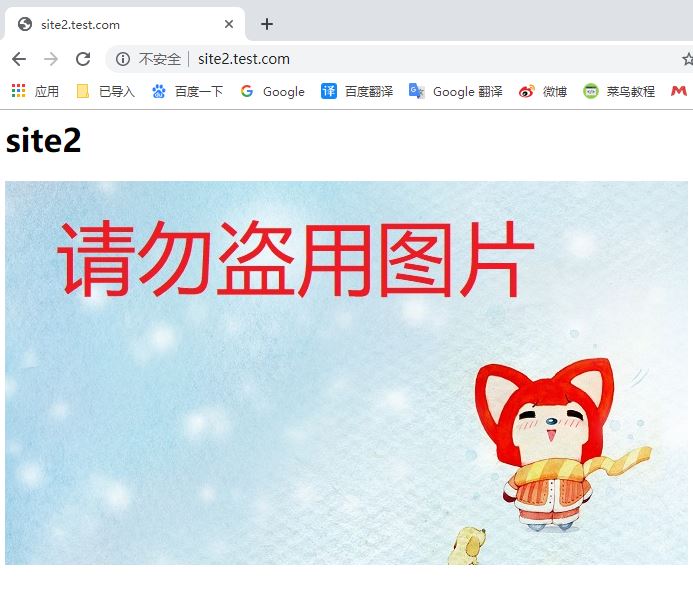

3、配置防盗链返回其他资源 。

1.编辑nginx配置文件 。

增加一个虚拟主机,对防盗链保护的资源进行重写 。

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

|

server {

listen 80;

server_name site1.

test

.com;

root

/var/wwwroot/site1

;

index index.html;

location / {

}

location ~ \.(jpg|png|gif|jpeg)$ {

valid_referers site1.

test

.com;

if

($invalid_referer) {

rewrite ^/ http:

//site3

.

test

.com

/notfound

.jpg;

#return 403;

}

}

}

server {

listen 80;

server_name site2.

test

.com;

root

/var/wwwroot/site2

;

index index.html;

location / {

}

}

server {

listen 80;

server_name site3.

test

.com;

root

/var/wwwroot/site3

;

index index.html;

location / {

}

}

|

解释 。

location ~ \.(jpg|png|gif|jpeg)$ {}为设置防盗链的文件类型,使用竖线|分隔。 valid_referers site1.test.com *.nginx.org;为白名单,使用空格分隔,可以使用*进行泛域名设置。 if ($invalid_referer) {}为判断是否符合白名单,不符合白名单将执行{}内的内容。 rewrite ^/ http://site3.test.com/notfound.jpg;为重写资源,如果不合符白名单,则重写为该地址。 return 403;代表返回的状态码为403.

2.建立site3根目录 。

|

1

2

3

|

cd

/var/wwwroot

mkdir

site3

echo

-e

"<h1>site3</h1><img src='notfound.jpg'>"

>> site3

/index

.html

|

3.上传notfound.jpg文件至/var/wwwroot/site3目录 。

4.重启nginx服务 。

systemctl restart nginx 。

5.在宿主机编辑C:\Windows\System32\drivers\etc\hosts文件 。

增加对site3.test.com的映射 。

192.168.204.11 site1.test.com 192.168.204.11 site2.test.com 192.168.204.11 site3.test.com 。

6.在宿主机访问http://site2.test.com 。

可以看到,在site2中盗用的site1的1.jpg文件,被重定向到了site3上的notfound.jpg文件 。

总结 。

以上所述是小编给大家介绍的配置Nginx的防盗链的操作方法 ,希望对大家有所帮助,如果大家有任何疑问请给我留言,小编会及时回复大家的。在此也非常感谢大家对我网站的支持! 如果你觉得本文对你有帮助,欢迎转载,烦请注明出处,谢谢! 。

原文链接:https://www.cnblogs.com/connect/archive/2019/05/23/nginx-anti-theft-chain.html 。

最后此篇关于配置Nginx的防盗链的操作方法的文章就讲到这里了,如果你想了解更多关于配置Nginx的防盗链的操作方法的内容请搜索CFSDN的文章或继续浏览相关文章,希望大家以后支持我的博客! 。

我只是不喜欢 Logback 的 XML 或 Groovy 配置,而更喜欢用 Java 进行配置(这也是因为我将在初始化后的不同时间在运行时更改配置)。 似乎对 Logback 进行 Java 配置的

我的 sphinx 配置是: ================================ config/sphinx.yml development: bin_path: "/usr/loc

我们计划在生产服务器中部署我们的系统。我有兴趣了解更多有关优化网站性能的信息。 Sitecore 有哪些优化建议? (缓存,网络配置中的其他设置) 我们可以在 IIS 中做哪些优化? 找不到关于这些主

我有一个 Django 应用程序,可以处理网站的两个(或更多)部分,例如网站的“admin”和“api”部分。我还为网站的其余部分提供了普通的 html 页面,其中不需要 Django。 例如,我希望

我刚刚开始研究Docker。我有一个 Node 应用程序,可以调整大小和图像,然后在完成后向 aws 发送 SQS 消息。我已成功创建应用程序的 docker 镜像,并从本地计算机复制它,但遇到了无法

如何配置 checkstyle(在 Ant nt Maven 中)任务?我尝试了一点,但没有正确收到报告。这是我的 Ant 脚本。

我正在使用 Quartz 和 Spring 框架重写一个遗留项目。原始配置是 XML 格式,现在我将其转换为 Java Config。 xml 配置使用 jobDetail 设置触发器 bean 的作

tl;rd: 使用主键对数据库进行分区 索引大小问题。 数据库大小每天增长约 1-3 GB 突袭设置。 您有使用 Hypertable 的经验吗? 长版: 我刚刚建立/购买了一个家庭服务器: 至强 E

在安装 gcp 应用程序后,我们尝试使用 GCP 的图形 api 配置 Azure Active Directory saml 配置。我们正在遵循相同的 AWS graph api saml 设置 U

我刚刚了解了 spring security 并想使用 java hibernate 配置连接到数据库,但我发现的示例或教程很少。我通过使用 xml 配置找到了更多。我在这里使用 Spring 4.0

我们最近切换到 Java 8 以使用 java.time API(LocalDate、LocalDateTime,...)。因此,我们将 Hibernate 依赖项更新到版本 4.3.10。我们编写了

欢迎访问我的GitHub 这里分类和汇总了欣宸的全部原创(含配套源码):https://github.com/zq2599/blog_demos 本篇概览 本文是《quarkus实战》系列的第六篇,咱

我是 NGINX 的新手,我正在尝试对我们的 ERP 网络服务器进行负载平衡。我有 3 个网络服务器在由 websphere 提供支持的端口 80 上运行,这对我来说是一个黑盒子: * web01.e

我们想使用 gerrit 进行代码审查,但我们在 webview 中缺少一些设置。 是否可以禁止提交者审查/验证他们自己的 提交? 是否有可能两个审稿人给 +1 一个累积它 到+2,以便可以提交? 谢

配置根据运行模式应用于 AEM 实例。在多个运行模式和多个配置的情况下,AEM 如何确定要选择的配置文件?假设以下配置在 AEM 项目中可用, /apps /myproject - con

我正在使用 Neo4j 服务器。我遇到了负载相对较低的问题。但是,响应时间相当长。我认为为请求提供服务的线程数太少了。有没有办法调整为 HTTP 请求提供服务的线程池的大小。那可能吗? 最佳答案 线程

我在/etc/default/celeryd 中有以下配置 CELERYD_NODES = "worker1 worker2 worker3" CELERYD_CHDIR = "path to pro

Plone 在其页面中显示来 self 的母语(巴西葡萄牙语)的特殊字符。但是,当我使用我创建的 spt 页面时,它会显示转义序列,例如: Educa\xc3\xa7\xc3\xa3o 代替 Educ

我正在尝试开始使用 Emacs/Clojure。安装 emacs 扩展的正确方法是什么。我正在尝试安装以下插件: https://bitbucket.org/kotarak/vimclojure 我已

我有一个简单的 C 项目结构: proj/ src/ docs/ build/ tests/ lib/ 尝试编写合适的 CMake 文件。 到目前为止我的尝试:http://pas

我是一名优秀的程序员,十分优秀!