- ubuntu12.04环境下使用kvm ioctl接口实现最简单的虚拟机

- Ubuntu 通过无线网络安装Ubuntu Server启动系统后连接无线网络的方法

- 在Ubuntu上搭建网桥的方法

- ubuntu 虚拟机上网方式及相关配置详解

CFSDN坚持开源创造价值,我们致力于搭建一个资源共享平台,让每一个IT人在这里找到属于你的精彩世界.

这篇CFSDN的博客文章Docker镜像存储overlayfs的使用由作者收集整理,如果你对这篇文章有兴趣,记得点赞哟.

1、概述 。

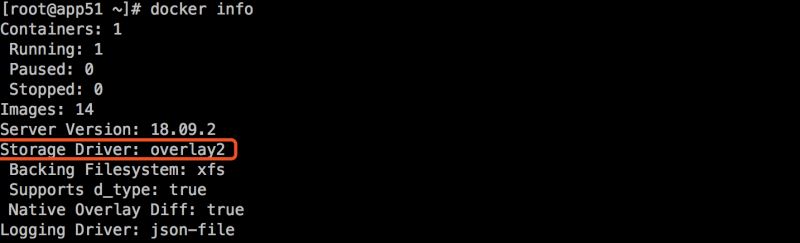

docker中的镜像采用分层构建设计,每个层可以称之为“layer”,这些layer被存放在了/var/lib/docker/<storage-driver>/目录下,这里的storage-driver可以有很多种如:aufs、overlayfs、vfs、brtfs等。可以通过docker info命令查看存储驱动,(笔者系统是centos7.4):

通常ubuntu类的系统默认采用的是aufs,centos7.1+系列采用的是overlayfs。而本文将介绍以overlayfs作为存储驱动的镜像存储原理以及存储结构.

2、overlayfs 介绍 。

overlayfs是一种堆叠文件系统,它依赖并建立在其它的文件系统之上(例如ext4fs和xfs等等),并不直接参与磁盘空间结构的划分,仅仅将原来底层文件系统中不同的目录进行“合并”,然后向用户呈现,这也就是联合挂载技术,对比于aufs,overlayfs速度更快,实现更简单。 而linux 内核为docker提供的overlayfs驱动有两种:overlay和overlay2。而overlay2是相对于overlay的一种改进,在inode利用率方面比overlay更有效。但是overlay有环境需求:docker版本17.06.02+,宿主机文件系统需要是ext4或xfs格式.

联合挂载 。

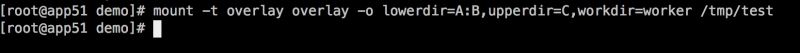

overlayfs通过三个目录:lower目录、upper目录、以及work目录实现,其中lower目录可以是多个,work目录为工作基础目录,挂载后内容会被清空,且在使用过程中其内容用户不可见,最后联合挂载完成给用户呈现的统一视图称为为merged目录。以下使用mount将演示其如何工作的.

使用mount命令挂载overlayfs语法如下:

|

1

|

mount

-t overlay overlay -o lowerdir=lower1:lower2:lower3,upperdir=upper,workdir=work merged_dir

|

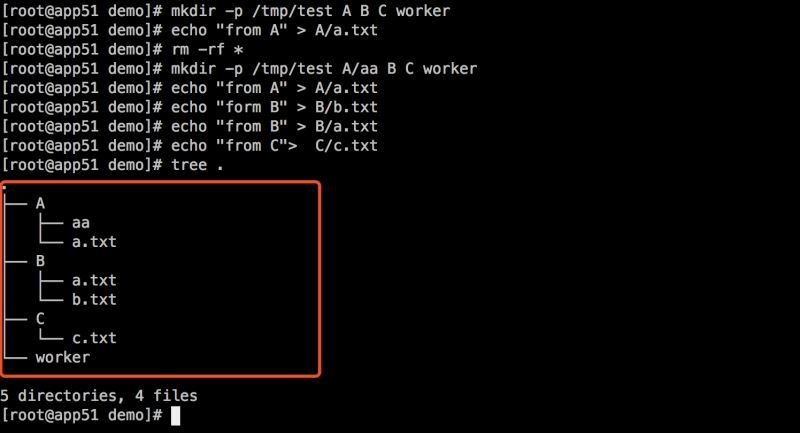

创建三个目录a、b、c,以及worker目录:

然后使用mount联合挂载到/tmp/test 下:

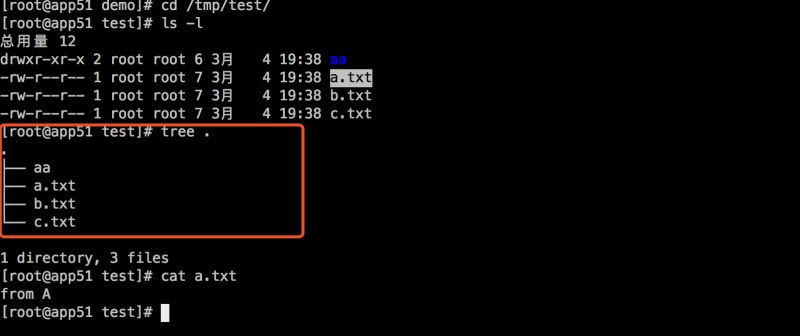

然后我们再去查看/tmp/test目录,你会发现目录a、b、c被合并到了一起,并且相同文件名的文件会进行“覆盖”,这里覆盖并不是真正的覆盖,而是当合并时候目录中两个文件名称都相同时,merged层目录会显示离它最近层的文件:

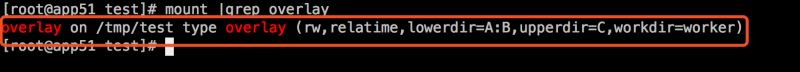

同时我们还可以通过mount命令查看其挂载的选项:

以上这样的方式也就是联合挂载技术.

docker中的overlay驱动 。

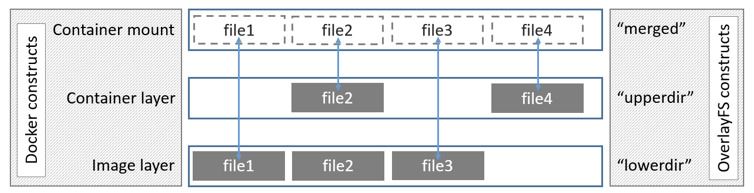

介绍了overlay驱动原理以后再来看docker中的overlay存储驱动,以下是来自docker官网关于overlay的工作原理图:

在上述图中可以看到三个层结构,即:lowerdir、uperdir、merged,其中lowerdir是只读的image layer,其实就是rootfs,对比我们上述演示的目录a和b,我们知道image layer可以分很多层,所以对应的lowerdir是可以有多个目录。而upperdir则是在lowerdir之上的一层,这层是读写层,在启动一个容器时候会进行创建,所有的对容器数据更改都发生在这里层,对比示例中的c。最后merged目录是容器的挂载点,也就是给用户暴露的统一视角,对比示例中的/tmp/test。而这些目录层都保存在了/var/lib/docker/overlay2/或者/var/lib/docker/overlay/(如果使用overlay).

演示 。

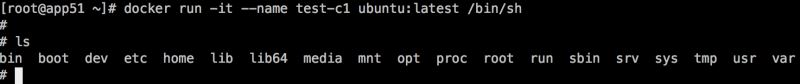

启动一个容器 。

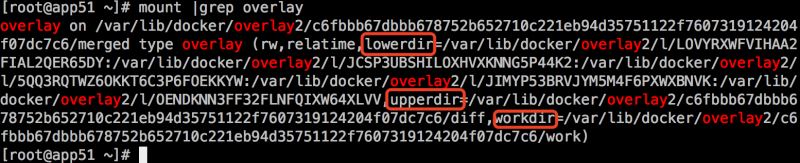

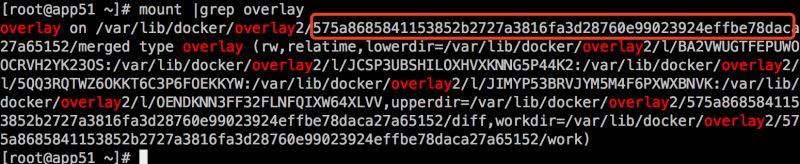

查看其overlay挂载点,可以发现其挂载的merged目录、lowerdir、upperdir以及workdir:

overlay2的lowerdir可以有多个,并且是软连接方式挂载,后续我们会进行说明.

如何工作 。

当容器中发生数据修改时候overlayfs存储驱动又是如何进行工作的?以下将阐述其读写过程:

读:

修改:

注意事项 。

3、overlay2镜像存储结构 。

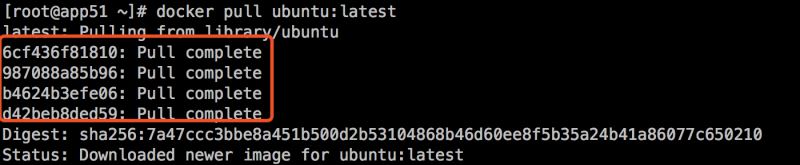

从仓库pull一个ubuntu镜像,结果显示总共拉取了4层镜像如下:

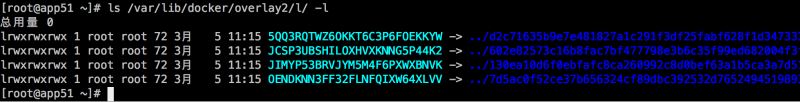

此时4层被存储在了/var/lib/docker/overlay2/目录下:

这里面多了一个l目录包含了所有层的软连接,短链接使用短名称,避免mount时候参数达到页面大小限制(演示中mount命令查看时候的短目录):

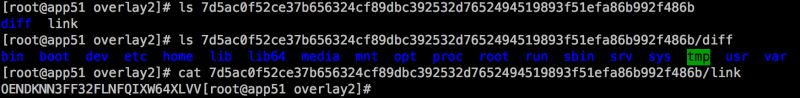

处于底层的镜像目录包含了一个diff和一个link文件,diff目录存放了当前层的镜像内容,而link文件则是与之对应的短名称:

在这之上的镜像还多了work目录和lower文件,lower文件用于记录父层的短名称,work目录用于联合挂载指定的工作目录。而这些目录和镜像的关系是怎么组织在的一起呢?答案是通过元数据关联。元数据分为image元数据和layer元数据.

image元数据 。

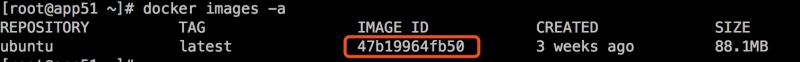

镜像元数据存储在了/var/lib/docker/image/<storage_driver>/imagedb/content/sha256/目录下,名称是以镜像id命名的文件,镜像id可通过docker images查看,这些文件以json的形式保存了该镜像的rootfs信息、镜像创建时间、构建历史信息、所用容器、包括启动的entrypoint和cmd等等。例如ubuntu镜像的id为47b19964fb50

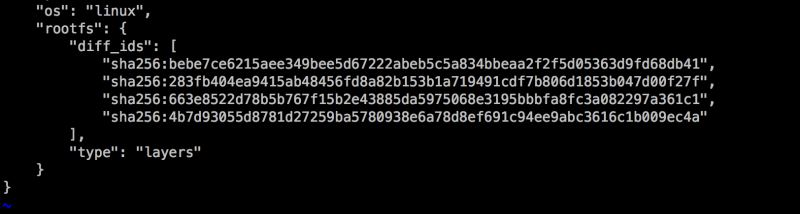

查看其对应的元数据(使用vim :%!python -m json.tool格式化成json) 截取了其rootfs的构成:

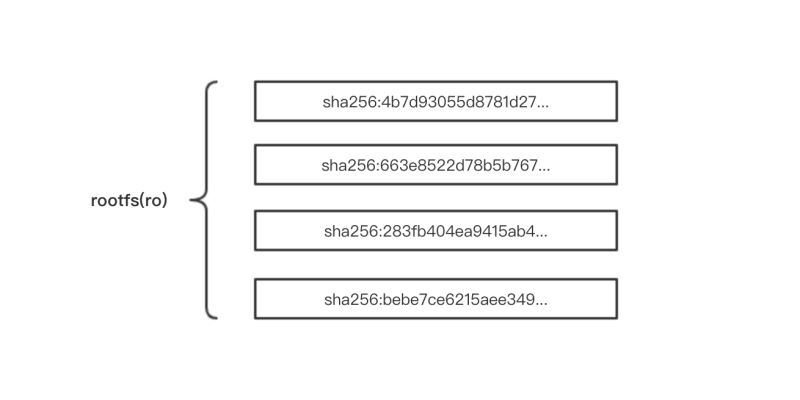

上面的 diff_id 对应的的是一个镜像层,其排列也是有顺序的,从上到下依次表示镜像层的最低层到最顶层:

diff_id如何关联进行层?具体说来,docker 利用 rootfs 中的每个diff_id 和历史信息计算出与之对应的内容寻址的索引(chainid) ,而chaiid则关联了layer层,进而关联到每一个镜像层的镜像文件.

layer元数据 。

layer 对应镜像层的概念,在 docker 1.10 版本以前,镜像通过一个 graph 结构管理,每一个镜像层都拥有元数据,记录了该层的构建信息以及父镜像层 id,而最上面的镜像层会多记录一些信息作为整个镜像的元数据。graph 则根据镜像 id(即最上层的镜像层 id) 和每个镜像层记录的父镜像层 id 维护了一个树状的镜像层结构。 。

在 docker 1.10 版本后,镜像元数据管理巨大的改变之一就是简化了镜像层的元数据,镜像层只包含一个具体的镜像层文件包。用户在 docker 宿主机上下载了某个镜像层之后,docker 会在宿主机上基于镜像层文件包和 image 元数据构建本地的 layer 元数据,包括 diff、parent、size 等。而当 docker 将在宿主机上产生的新的镜像层上传到 registry 时,与新镜像层相关的宿主机上的元数据也不会与镜像层一块打包上传。 。

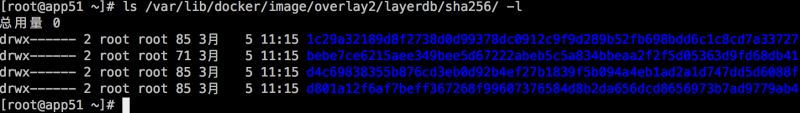

docker 中定义了 layer 和 rwlayer 两种接口,分别用来定义只读层和可读写层的一些操作,又定义了 rolayer 和 mountedlayer,分别实现了上述两种接口。其中,rolayer 用于描述不可改变的镜像层,mountedlayer 用于描述可读写的容器层。具体来说,rolayer 存储的内容主要有索引该镜像层的 chainid、该镜像层的校验码 diffid、父镜像层 parent、storage_driver 存储当前镜像层文件的 cacheid、该镜像层的 size 等内容。这些元数据被保存在 /var/lib/docker/image/<storage_driver>/layerdb/sha256/<chainid>/ 文件夹下。如下:

每个chainid目录下会存在三个文件cache-id、diff、zize:

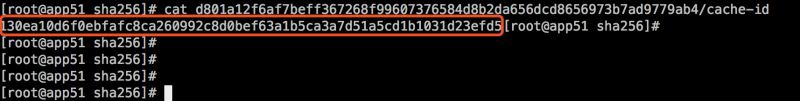

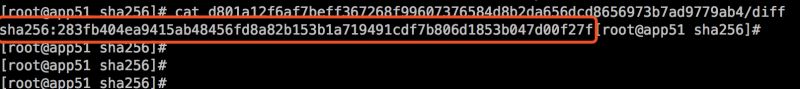

cache-id文件:

docker随机生成的uuid,内容是保存镜像层的目录索引,也就是/var/lib/docker/overlay2/中的目录,这就是为什么通过chainid能找到对应的layer目录。以chainid为d801a12f6af7beff367268f99607376584d8b2da656dcd8656973b7ad9779ab4 对应的目录为 130ea10d6f0ebfafc8ca260992c8d0bef63a1b5ca3a7d51a5cd1b1031d23efd5,也就保存在/var/lib/docker/overlay2/130ea10d6f0ebfafc8ca260992c8d0bef63a1b5ca3a7d51a5cd1b1031d23efd5 。

diff文件:

保存了镜像元数据中的diff_id(与元数据中的diff_ids中的uuid对应) 。

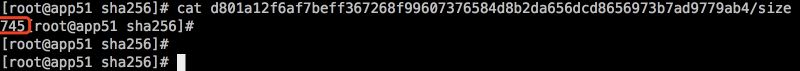

size文件:

保存了镜像层的大小 。

在 layer 的所有属性中,diffid 采用 sha256 算法,基于镜像层文件包的内容计算得到。而 chainid 是基于内容存储的索引,它是根据当前层与所有祖先镜像层 diffid 计算出来的,具体算如下:

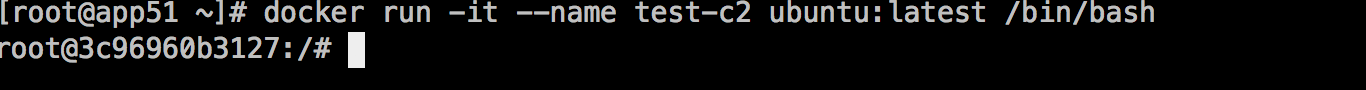

mountedlayer 信息存储的可读init层以及容器挂载点信息包括:容器 init 层id(init-id)、联合挂载使用的id(mount-id)以及容器层的父层镜像的 chainid(parent)。相关文件位于/var/lib/docker/image/<storage_driver>/layerdb/mounts/<container_id>/ 目录下。如下启动一个id为3c96960b3127的容器

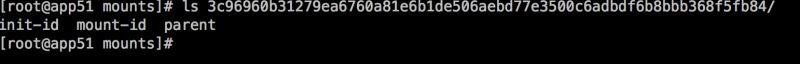

查看其对应的mountedlayer三个文件:

可以看到initid是在mountid后加了一个-init,同时initid就是存储在/var/lib/docker/overlay2/的目录名称:

查看mountid还可以直接通过mount命令查看对应挂载的mountid,对应着/var/lib/docker/overlay2/目录,这也是overlayfs呈现的merged目录

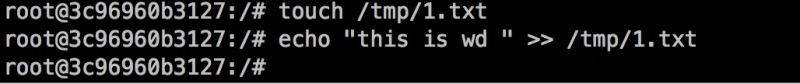

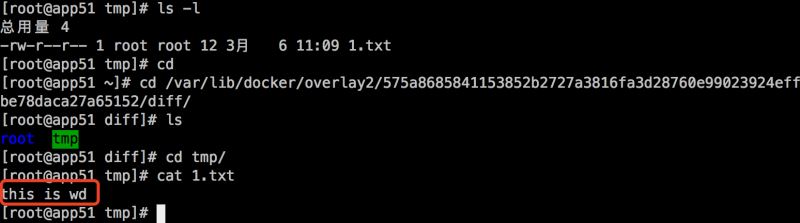

在容器中创建了一文件:

此时到宿主的merged目录就能看到对应的文件:

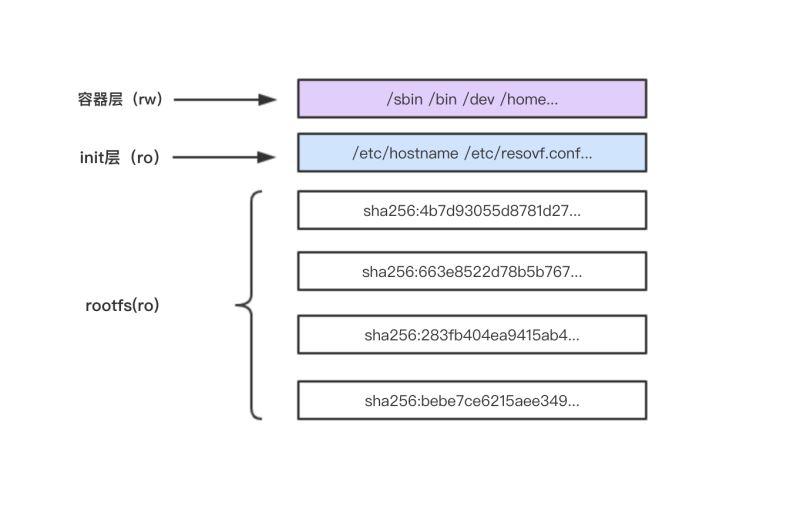

关于init层 。

init层是以一个uuid+-init结尾表示,夹在只读层和读写层之间,作用是专门存放/etc/hosts、/etc/resolv.conf等信息,需要这一层的原因是当容器启动时候,这些本该属于image层的文件或目录,比如hostname,用户需要修改,但是image层又不允许修改,所以启动时候通过单独挂载一层init层,通过修改init层中的文件达到修改这些文件目的。而这些修改往往只读当前容器生效,而在docker commit提交为镜像时候,并不会将init层提交。该层文件存放的目录为/var/lib/docker/overlay2/<init_id>/diff 。

小结 。

通过以上的内容介绍,一个容器完整的层应由三个部分组成,如下图:

4、总结 。

本文介绍了以overlayfs作为存储驱动的的镜像存储原理其中每层的镜像数据保存在/var/lib/docker/overlay2/<uuid>/diff目录下,init层数据保存了在 /var/lib/docker/overlay2/<init-id>/diff目录下,最后统一视图(容器层)数据在 /var/lib/docker/overlay2/<mount_id>/diff目录下,docker通过image元数据和layer元数据利用内容寻址(chainid)将这些目录组织起来构成容器所运行的文件系统.

参考:

《use overlayfs driver 》 。

《docker 镜像之存储管理》 。

到此这篇关于docker镜像存储overlayfs的使用的文章就介绍到这了,更多相关docker镜像存储overlayfs内容请搜素我以前的文章或下面相关文章,希望大家以后多多支持我! 。

原文链接:https://www.cnblogs.com/wdliu/p/10483252.html 。

最后此篇关于Docker镜像存储overlayfs的使用的文章就讲到这里了,如果你想了解更多关于Docker镜像存储overlayfs的使用的内容请搜索CFSDN的文章或继续浏览相关文章,希望大家以后支持我的博客! 。

我需要将 OCI 镜像 list 转换为 Docker v2.2 镜像格式,反之亦然。但我找不到两者之间的任何区别,是否有任何实际区别或它们相同? 最佳答案 Docker 镜像 list V 2,模式

LNMP 是代表 Linux 系统下的 Nginx、Mariadb、PHP 相结合而构建成的动态网站服务器架构。下面使用docker制作分布式lnmp 镜像。 1、docker 分布式 lnmp

你好,我创建了一个基础镜像;但是,每当我运行 docker build . 时,我都看不到成功构建 我的 docker 文件 FROM centos:7 ARG user=john ARG home=

我想要我的 iPhone 应用程序中有一个功能,可以将图像转换为类似镜像的方式。 就像如果有一个左手举起的人的图像,那么转换后的图像必须有右手举起的同一个人。 任何代码或链接将不胜感激 预先感谢您的帮

我们希望将一个Elasticsearch集群放置在kubernetes集群的顶部(当前有2个节点,但是我们计划增加它)。 是否可以通过使集群中的每个节点包含相同数据的方式配置elasticsearch

我试图了解 docker 如何在文件系统上存储图像和图层。构建图像时,图层出现在 /var/lib/docker/image/overlay2/layerdb 中,图像出现在 /var/lib/doc

所以我最近开始使用 docker,因为我认为让我的网站 dockerised 会很好。我有一个 super 简单的 docker-compose.yml 文件,其中仅包含 wordpress:late

我有一个 docker 镜像,叫它 dockerimage/test。每次我更新它时,我都会增加一个标签,所以 dockerimage/test:1、dockerimage/test:2 等等。 当我

我开始使用 Docker,我发现我可以将主图像存储库放在不同的磁盘上(符号链接(symbolic link)/var/lib/docker 到其他位置)。 但是,现在我想看看是否有办法将它拆分到多个磁

显然应用程序打包和部署似乎有两种做法 创建 Docker 镜像并部署它 从头开始构建和部署应用程序。 我对如何使用选项 1) 感到困惑。前提是你获取一个 docker 镜像并在任何平台上重复使用它。但

我有一个 UIView具有透明背景和一些按钮。我想捕获 View 的绘图,将其缩小,然后在屏幕上的其他位置重新绘制(镜像)它。 (在另一个 View 之上。)按钮可以更改,因此它不是静态的。 最好的方

我正在为一个项目编写测试,我想测试和验证一个 docker 镜像构建。但我不想推送图像。 我希望图像构建在 CI(如 taskcluster)上并运行测试。 最佳答案 您需要使用 taskcluste

我想复制每个 html 页面中的代码,同时添加一些更改: 例子: Any text (even if includes :., 输出: Any text (even if includes :.,

我使用三星 ARM Cortex A9 Exynos4412 板。我在板上启动“linux + Qt”img。但是板上没有包管理器,也没有 make 、 gcc 命令。在/bin 文件中有文件 Bus

是否有可能以某种方式设置一个 git 存储库,该存储库像通常的 --mirror 一样用于 pull 入它,但在将从推送到另一个存储库时没有强制? 最佳答案 您可以像这样添加 --no-force 来

背景 最近在巡检过程中,发现harbor存储空间使用率已经达到了80%。于是,去看了一下各项目下的镜像标签数。发现有个别项目下的镜像标签数竟然有好几百个。细问之下得知,该项目目前处于调试阶段

以下均在centos 7进行的操作 docker安装 ? 1

我知道如何删除 N 天前创建的旧 Docker 镜像。 See here 但我真正想做的是删除过去 N 天未使用的旧 Docker 镜像。 目标是保留经常使用的图像,即使在我进行清理时没有容器实际使用

我有一个自定义的 docker 镜像,已经构建好了。没有可用的 Dockerfile。在容器内部,可以使用自定义用户,而不是 root,比如 test。此用户已附加到组 test。这是容器的默认用户。

我有一个开发数据库,我想将其提交到 docker 镜像中,然后推送到私有(private)存储库并用于本地开发和 CI 构建。 数据库保存为SQL备份,我可以通过将备份文件映射到官方镜像的/doc

我是一名优秀的程序员,十分优秀!