- ubuntu12.04环境下使用kvm ioctl接口实现最简单的虚拟机

- Ubuntu 通过无线网络安装Ubuntu Server启动系统后连接无线网络的方法

- 在Ubuntu上搭建网桥的方法

- ubuntu 虚拟机上网方式及相关配置详解

CFSDN坚持开源创造价值,我们致力于搭建一个资源共享平台,让每一个IT人在这里找到属于你的精彩世界.

这篇CFSDN的博客文章PHPCMS V9专题模块注入漏洞的分析与修复方法由作者收集整理,如果你对这篇文章有兴趣,记得点赞哟.

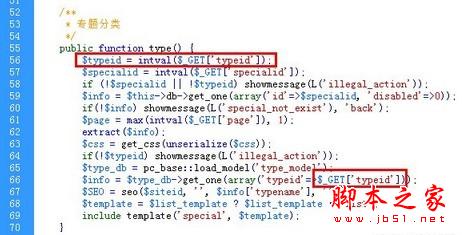

分类ID没有进行有效过滤,导致注入发生。详细说明:受影响版本:PHPCMS V9 - GBK 漏洞文件:/phpcms/modules/special/index.php 漏洞函数: type() 未过滤参数:$_GET['typeid'] 。

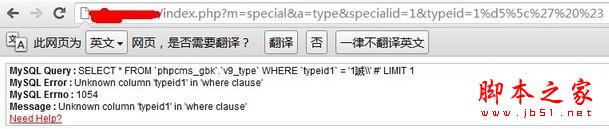

如图。,第56行对typeid进行转型,然后第66行再次使用typeid时,并没有使用整形的typeid,导致注入发生。 由于PHPCMS会自动使用addslashes函数对GPC来的参数转义,因此本人觉得只有在GBK版本中使用宽字节注入才有可能成功。 由于本人测试时程序并未报错,所以【以下截图非正式测试时出现】,【为本人强行将66行的字段名typeid改成typeid1使SQL报错】,用于显示当前执行的SQL。。。从SQL来看,注入是成功的 。

有测试成功的留个言哈。我自己也木有测完.

修复方案:官方最新补丁已经修复,请大家及时补丁 。

最后此篇关于PHPCMS V9专题模块注入漏洞的分析与修复方法的文章就讲到这里了,如果你想了解更多关于PHPCMS V9专题模块注入漏洞的分析与修复方法的内容请搜索CFSDN的文章或继续浏览相关文章,希望大家以后支持我的博客! 。

简单跳转专题 个人建议重新练习一遍搭建的过程,如果感觉麻烦你可以直接复制上一个工程,但是需要修改pom.xml中的一点信息 ?

2020 年 04 月 10 日,《中共中央国务院关于构建更加完善的要素市场化配置体制机制的意见》正式公布,将数据确立为五大生产要素(土地、资本、劳动力以及技术)之

我是一名优秀的程序员,十分优秀!