- ubuntu12.04环境下使用kvm ioctl接口实现最简单的虚拟机

- Ubuntu 通过无线网络安装Ubuntu Server启动系统后连接无线网络的方法

- 在Ubuntu上搭建网桥的方法

- ubuntu 虚拟机上网方式及相关配置详解

CFSDN坚持开源创造价值,我们致力于搭建一个资源共享平台,让每一个IT人在这里找到属于你的精彩世界.

这篇CFSDN的博客文章蜜罐如何在攻防演练中战术部防?由作者收集整理,如果你对这篇文章有兴趣,记得点赞哟.

蜜罐是一种软件应用系统,用来称当入侵诱饵,引诱黑客前来攻击。攻击者入侵后,通过监测与分析,就可以知道他是如何入侵的,随时了解针对组织服务器发动的最新的攻击和漏洞.

在开始阅读这篇文章之前,请先仔细看看以下几个问题,如果它们刚好是你关心的,请继续下面的文章内容.

。

网络攻防演练活动以模拟真实攻击为重要标准,对参与演练单位的各类系统进行渗透,通过设定演练规则,根据统计攻击和防守方得失分情况,判定防守方防护能力水平。在这个过程中,防守方对攻击方是谁、从哪里发动攻击、用何种手段均一无所知,处于“攻防不对称”下的天然劣势.

本次我们将以某个行业开展的攻防演练活动为示例,从防守方的视角,看其怎样利用欺骗伪装技术,实现主动对抗,及时诱捕、发现、处置、溯源,甚至反制攻击者.

在该次攻防演练活动中,十数支攻击队伍组成蓝军,对全国分支机构和直属单位的互联网信息系统进行模拟攻击。本次由蓝军对参与演练单位的各类系统发起挑战,不限制攻击路径.

。

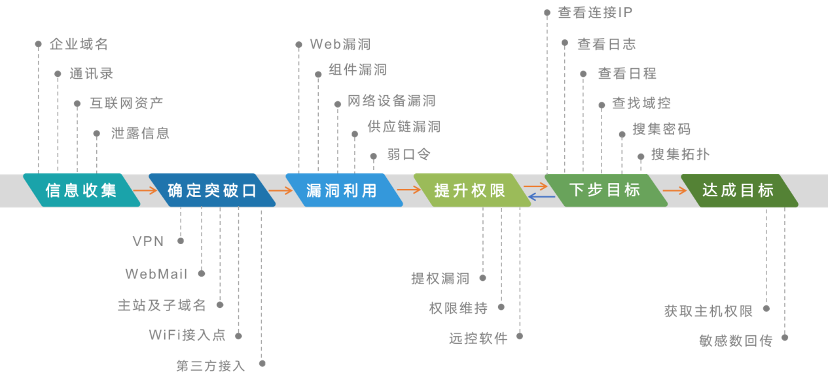

分析攻击者的攻击路径,制定战术布防策略.

通常情况下,攻击者会在攻击前期对目标信息系统进行全面的信息收集,以期望找到处于严控防护手段之外的站点或路径,利用漏洞获取Web服务器权限,或者采用0day攻击、社会工程学、物理入侵等手段突破或绕过边界防护,进入内网.

攻击者常利用的突破口多为对外开放的站点、服务上存在的漏洞、未经严格控制而开放的测试站点等。防守方应当提前分析自身网络特性,找到攻击者最可能“光顾”的区域,加强防护的同时,在相应区域内的关键信息节点部署蜜罐,使攻击者在信息收集阶段受到干扰,进而诱导攻击者对蜜罐发动攻击.

根据分析,该行业的互联网应用均部署在互联网大区中,攻击者从互联网应用突破的路径在该区域。因此,伪装欺骗系统最终决定部署在该区域中.

。

网络异常行为监测,分析攻击者攻击意图.

攻击者在进行信息收集时,会借用各类扫描工具向目标资产发送探测请求,进行信息收集。这些由探测工具发送的各类探测包,属于异常网络行为,这些探测行为背后,酝酿着各类可能发生的攻击动作。因此,防守方应监测网络中的异常网络行为,包括任意端口探测、Ping探测、ARP探测等.

蜜罐进程级的监控能力,能够监控和记录攻击者进入蜜罐后的所有动作进行。Web类的蜜罐还可识别和记录攻击者使用的攻击方法和攻击载荷,可作为判断攻击者意图的重要依据.

防守方将由蜜罐收集的信息汇总至欺骗伪装平台,由平台进行统一分析,根据攻击者的攻击意图战略调整监控防御节点,做到因“敌“制宜.

。

蜜罐高度模拟真实资产,诱导攻击者进入欺骗伪装系统.

对于防守方,如何在敌暗我明的情况下尽量争取主动权,抢占先机呢?答案是采用主动诱捕战术.

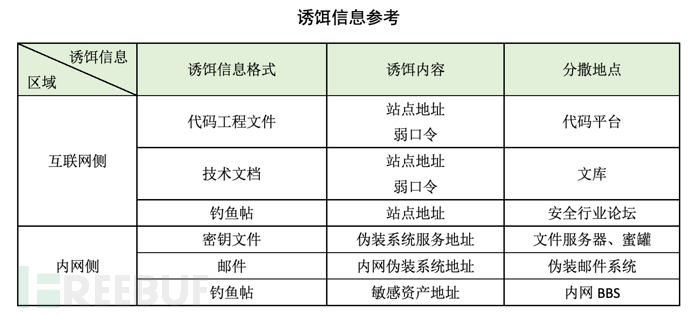

主动诱捕主要作用于演练活动启动前2-3天内,此时攻击方正广泛收集目标资产信息,防守方的目标是污染攻击方掌握的资产情报,并诱导攻击者优先访问伪装探针节点.

探针节点的作用包括两部分,首先是监测探针所部署网络中的扫描探测行为,其次是通过绑定蜜罐将蜜罐服务映射至所部署网络中。因此,探针节点应尽可能覆盖核心区域的C类网段或VLANs,可部署在虚拟机或专用硬件设备中.

主要战术动作有:

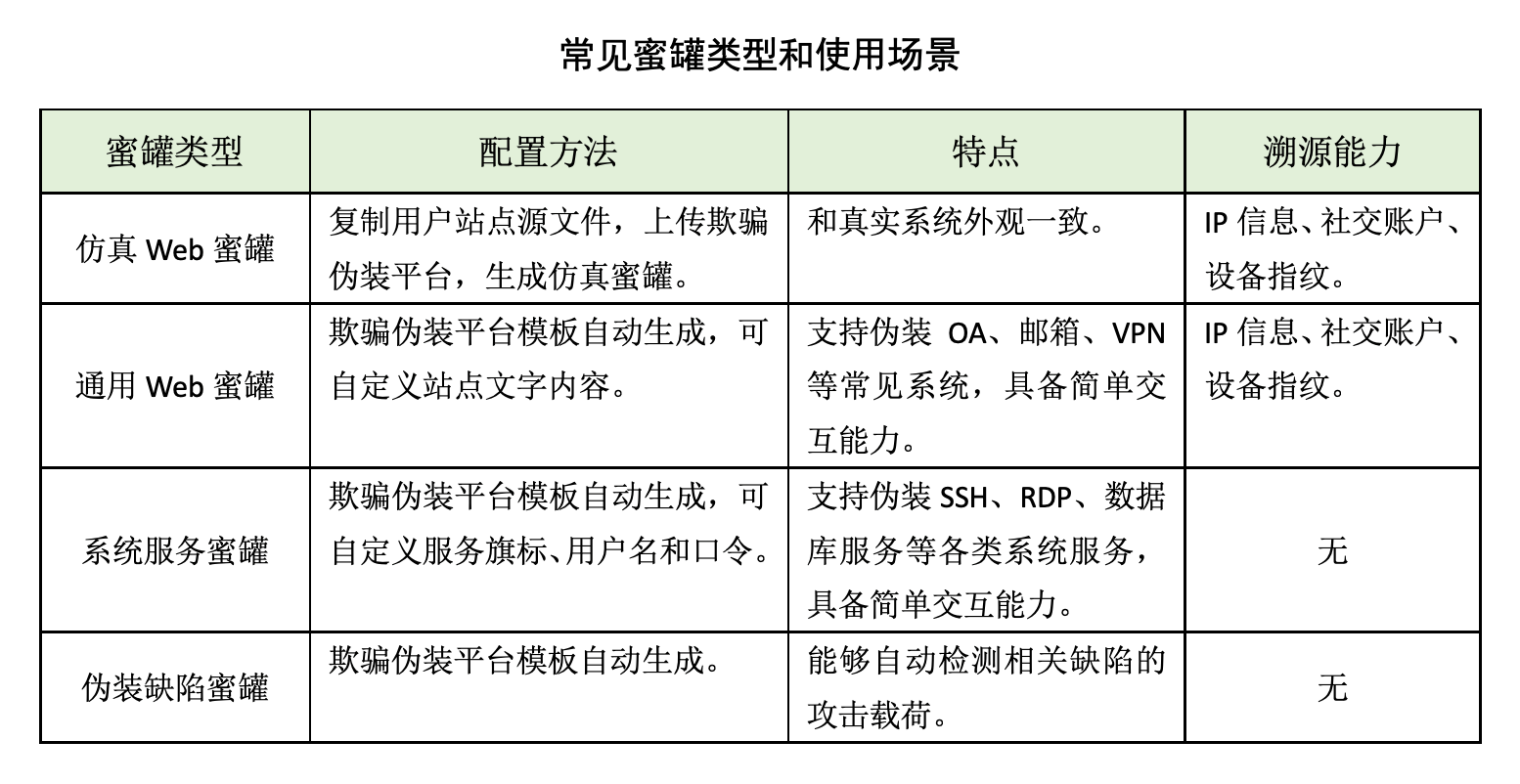

(1) 制作具有真实性和迷惑性的Web蜜罐.

(2) 将仿真Web蜜罐、通用Web蜜罐绑定至若干探针节点,通过地址转换、域名绑定等措施将探针节点发布至互联网.

(3) 在代码平台、文库、安全论坛、社交网络分撒探针节点的互联网地址作为诱饵.

主动诱捕战术执行时应注意以下几点:

。

将WAF识别的可疑信息联动至蜜罐,由欺骗伪装平台实现分析研判.

攻防演练中WAF作为Web应用的重要防线,能够识别出大部分攻击行为,为获取更多攻击者信息,本次演练中,防守方设定WAF与欺骗伪装平台进行联动,将可疑访问转发至蜜罐中,采集攻击者信息.

战术动作如下:

WAF联动战术执行时应注意以下几点:

。

欺骗伪装平台收集汇总信息,分析绘制攻击者画像.

攻防演练活动中,防守方对攻击方行为、遗留文件、身份信息等进行分析和判断,并向指挥部报告,可获得加分。因此,防守方在发现和研判攻击事件时,应能采集和记录攻击行为和身份信息.

在经过主动诱捕和WAF联动战术的后,已基本完成攻击者的信息采集,收集到的信息可支撑对攻击者的追踪和溯源,从而对攻击态势进行研判。该战术依赖情报的完善程度,根据获取到的攻击者信息不同,追踪溯源动作包括IP信息溯源和社交信息溯源.

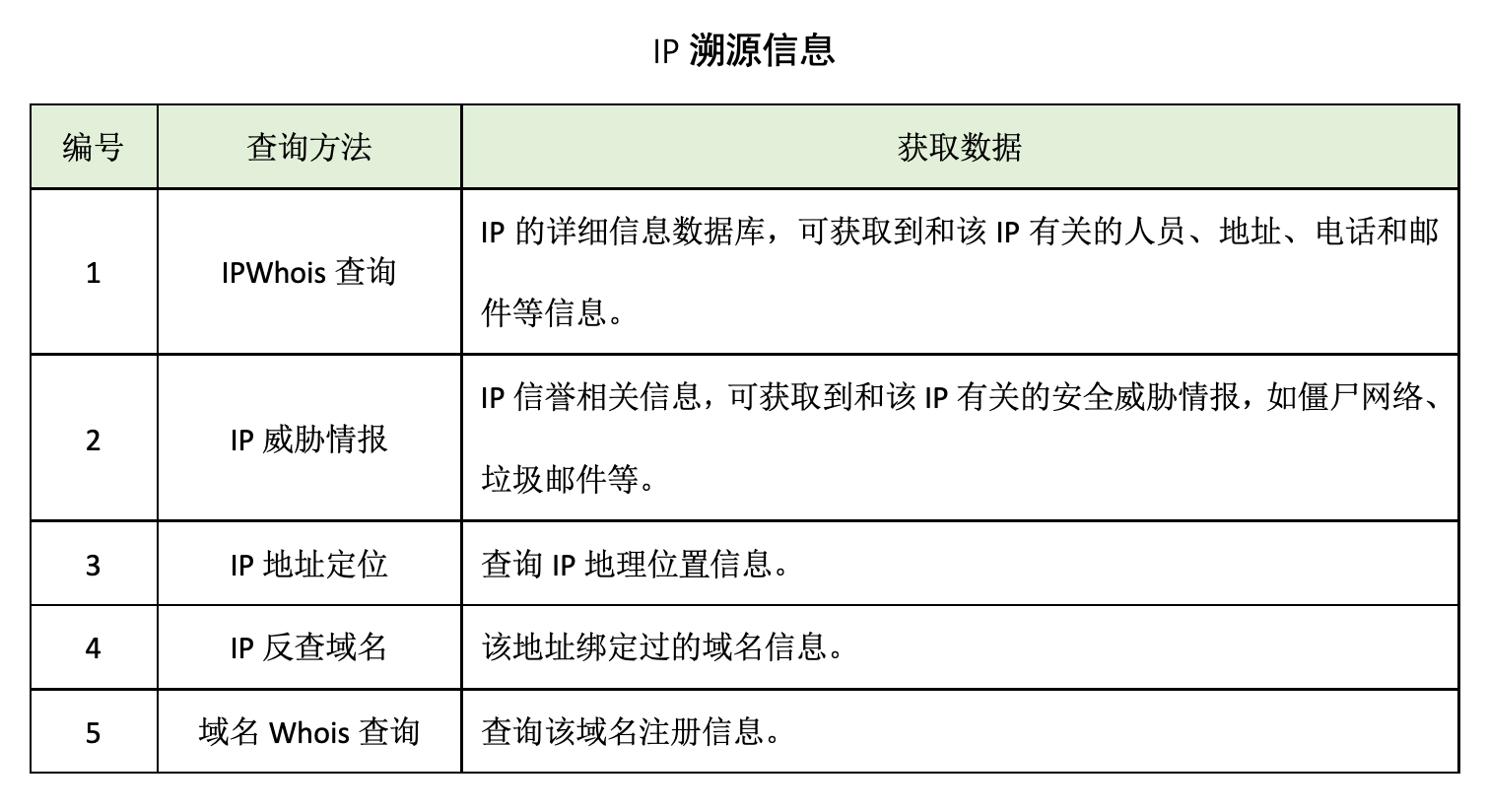

(1) IP信息溯源 。

欺骗伪装平台获得攻击者IP后,可从以下几个方面对攻击者进行画像:

根据上述查询方法,可以对某个IP进行多维度的信息查询,通过关联人员、地址、注册单位、邮件、域名关键字等信息,可对攻击IP进行画像,进而参考社交信息溯源进一步管理分析,可将攻击者定位至自然人、单位组织.

(2) 社交信息溯源 。

欺骗伪装平台能够抓取攻击者社交账户信息,下面介绍一种基于已知社交身份信息进行信息关联查询和整合分析的方法,仅限于攻防演练中防守战术使用,不得违反相关法律规定,危害公民隐私信息.

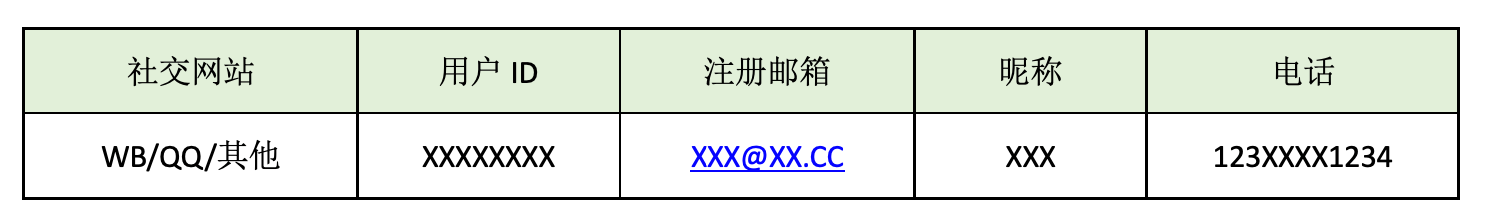

常见社交账户信息包括以下内容:

关联查询方法包括:

。

通过对攻击者行为日志的纪录,定位敌人实现技术反制.

此战术仅限在攻防演练活动中使用,不得违反相关法律规定对未授权目标进行探测和扫描.

技术反制措施包括反向扫描攻击IP、利用蜜罐服务定向鱼叉攻击入侵攻击者,最终实现对其技术反制的目标。参考战术动作如下:

(1) 反向扫描:

防守方发现攻击IP后,通过IP查询确定其是否为恶意IP,使用扫描器对目标进行探测,判断攻击IP下的资产类型,若发现目标存在漏洞且具备肉鸡特征,可上报裁判组并报警处置.

(2) 反向鱼叉:

防守方在主动诱捕阶段,通过在虚拟专用网蜜罐、邮箱蜜罐中放置包含木马程序的文件或可执行程序,通过提示下载、包含敏感信息等模式诱导攻击者下载,若攻击者在本地环境运行该文件后,防守方可对攻击方本地信息进行收集,上报裁判组并模拟报警处置.

。

尽管欺骗伪装类产品,目前依然存在不能覆盖全网架构和部分内部员工熟悉内部环境等局限性,但在日常安全运维中,如果你面临安全人手不足的情况,它是一个和其他安全产品形成互补的很好的选项;尤其中小企业中,蜜罐产品应成为主要的一个安全防护工具,它可以帮助你记录很多有价值的数据和高质量的预警.

原文地址:https://www.freebuf.com/articles/network/267528.html 。

最后此篇关于蜜罐如何在攻防演练中战术部防?的文章就讲到这里了,如果你想了解更多关于蜜罐如何在攻防演练中战术部防?的内容请搜索CFSDN的文章或继续浏览相关文章,希望大家以后支持我的博客! 。

尝试解决 eqb_trans 我陷入困境: Theorem eqb_trans : forall n m p, n =? m = true -> m =? p = true -> n =?

我是一名优秀的程序员,十分优秀!