- html - 出于某种原因,IE8 对我的 Sass 文件中继承的 html5 CSS 不友好?

- JMeter 在响应断言中使用 span 标签的问题

- html - 在 :hover and :active? 上具有不同效果的 CSS 动画

- html - 相对于居中的 html 内容固定的 CSS 重复背景?

我正在尝试在 Azure AD 中进行服务到服务身份验证。当两个服务(webapps)针对 Azure AD 应用程序注册在本地运行时,我可以正常工作。但是,当 Web 应用程序在 Azure 中运行时(针对相同的 Azure AD 应用程序注册),它不起作用。

我创建了两个 Azure 应用服务 Web 应用程序(它们是 ASP.NET Core Web API 项目) - 一个充当客户端,另一个充当服务器。损坏的部分是客户端 Web 应用程序,它从 AzureAD 请求访问 token 。仅当请求具有自定义范围的 token 时,它才会中断。不过,这个相同的“自定义范围” token 请求在本地 Web 应用程序中工作得很好。

在 Azure 中,我创建了一个“应用程序注册”,并为其指定了一个名为“bob”的自定义范围...

在客户端 ASP.NET Core webapi 应用程序中,我添加了 Azure.Identity nuget 包,并获得了这样的 token ...

var tokenRequestContext = new TokenRequestContext(new[] {scope});

token = await new DefaultAzureCredential().GetTokenAsync(tokenRequestContext, cancellationToken);

(范围变量与上面屏幕截图中的名称匹配)

在本地,这工作正常并返回一个 token 。

在 Azure 中,我遇到此异常:

Azure.Identity.AuthenticationFailedException: DefaultAzureCredential failed to retrieve a token from the included credentials.

- ClientSecretCredential authentication failed: AADSTS70011: The provided request must include a 'scope' input parameter. The provided value for the input parameter 'scope' is not valid. The scope api://<guid>/bob is not valid.

(我已从该代码段中删除了 GUID)

在本地和 Azure 中运行此程序时,我将 AZURE_CLIENT_ID、AZURE_CLIENT_SECRET、AZURE_TENANT_ID 环境变量设置为相同的值。我不明白为什么它在本地的工作方式与在 Azure 中的工作方式不同,因为这些环境变量是相同的。

请注意,我的目的是使用托管服务标识而不是设置这些环境变量。但目前,通过在本地和 Azure 中使用这些环境变量 - 两者都应该使用相同的“ClientSecretCredential”身份验证 - 所以我期望得到相同的结果。

最佳答案

答案有两部分:

Azure.Identity目前仅适用于使用 new Azure.* client libraries 的 native Azure 服务 SDK 。在您的情况下,您尝试将其用于具有自定义范围的自定义 Web 应用程序身份验证,该范围未得到官方支持或记录。对于常规身份验证流程(例如本例中的客户端凭据授予),您应该仍然使用 MSAL ,或者为了更轻松地与 ASP.NET Core 应用程序集成,Microsoft Identity Web .

注意:专门针对客户端凭据流,它仅允许 .default 范围。有一个开放UserVoice另一个 thread解决方法。

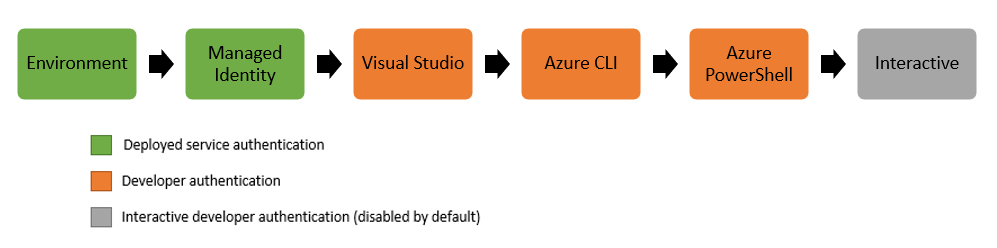

现在来解决为什么它在 Azure.Identity DefaultAzureCredential 中不起作用的问题(无论它是否不受官方支持)。我怀疑在您部署的 Web 应用程序中,可能缺少一个或多个上下文(IDENTITY_ENDPOINT 或 AZURE_AUTHORITY_HOST 是我在查看代码时的疯狂猜测)。但不知道,除非我们很少进行试验和错误(同样,我只想出于实验目的,而不是由于缺乏官方支持而在真正的生产应用程序中这样做)。 DefaultAzureCredential 尝试按顺序通过以下机制进行身份验证。在本地计算机中,它可能能够从链中的一种机制(如 VS 或 CLI)获取所需的上下文,而在已部署的应用程序中,这些根本不存在。

关于c# - 在 Azure 中运行时使用自定义范围时 DefaultAzureCredential().GetTokenAsync 失败,我们在Stack Overflow上找到一个类似的问题: https://stackoverflow.com/questions/63782801/

我不能解决这个问题。和标题说的差不多…… 如果其他两个范围/列中有“否”,我如何获得范围或列的平均值? 换句话说,我想计算 A 列的平均值,并且我有两列询问是/否问题(B 列和 C 列)。我只希望 B

我知道 python 2to3 将所有 xrange 更改为 range 我没有发现任何问题。我的问题是关于它如何将 range(...) 更改为 list(range(...)) :它是愚蠢的,只是

我有一个 Primefaces JSF 项目,并且我的 Bean 注释有以下内容: @Named("reportTabBean") @SessionScoped public class Report

在 rails3 中,我在模型中制作了相同的范围。例如 class Common ?" , at) } end 我想将公共(public)范围拆分为 lib 中的模块。所以我试试这个。 module

我需要在另一个 View 范围 bean 中使用保存在 View 范围 bean 中的一些数据。 @ManagedBean @ViewScoped public class Attivita impl

为什么下面的代码输出4?谁能给我推荐一篇好文章来深入学习 javascript 范围。 这段代码返回4,但我不明白为什么? (function f(){ return f(); functio

我有一个与此结构类似的脚本 $(function(){ var someVariable; function doSomething(){ //here } $('#som

我刚刚开始学习 Jquery,但这些示例对我帮助不大...... 现在,以下代码发生的情况是,我有 4 个表单,我使用每个表单的链接在它们之间进行切换。但我不知道如何在第一个函数中获取变量“postO

为什么当我这样做时: function Dog(){ this.firstName = 'scrappy'; } Dog.firstName 未定义? 但是我可以这样做: Dog.firstNa

我想打印文本文件 text.txt 的选定部分,其中包含: tickme 1.1(no.3) lesson1-bases lesson2-advancedfurther para:using the

我正在编写一些 JavaScript 代码。我对这个关键字有点困惑。如何在 dataReceivedHandler 函数中访问 logger 变量? MyClass: { logger: nu

我有这个代码: Public Sub test() Dim Tgt As Range Set Tgt = Range("A1") End Sub 我想更改当前为“A1”的 Tgt 的引

我正忙于此工作,以为我会把它放在我们那里。 该数字必须是最多3个单位和最多5个小数位的数字,等等。 有效的 999.99999 99.9 9 0.99999 0 无效的 -0.1 999.123456

覆盖代码时: @Override public void open(ExecutionContext executionContext) { super.open(executio

我想使用 preg_match 来匹配数字 1 - 21。我如何使用 preg_match 来做到这一点?如果数字大于 21,我不想匹配任何东西。 example preg_match('([0-9]

根据docs range函数有四种形式: (range) 0 - 无穷大 (range end) 0 - 结束 (range start end)开始 - 结束 (range start end st

我知道有一个UISlider,但是有人已经制作了RangeSlider(用两个拇指吗?)或者知道如何扩展 uislider? 最佳答案 我认为你不能直接扩展 UISlider,你可能需要扩展 UICo

我正在尝试将范围转换为列表。 nums = [] for x in range (9000, 9004): nums.append(x) print nums 输出 [9000] [9

请注意:此问题是由于在运行我的修饰方法时使用了GraphQL解析器。这意味着this的范围为undefined。但是,该问题的基础知识对于装饰者遇到问题的任何人都是有用的。 这是我想使用的基本装饰器(

我正在尝试创建一个工具来从网页上抓取信息(是的,我有权限)。 到目前为止,我一直在使用 Node.js 结合 requests 和 Cheerio 来拉取页面,然后根据 CSS 选择器查找信息。我已经

我是一名优秀的程序员,十分优秀!