- r - 以节省内存的方式增长 data.frame

- ruby-on-rails - ruby/ruby on rails 内存泄漏检测

- android - 无法解析导入android.support.v7.app

- UNIX 域套接字与共享内存(映射文件)

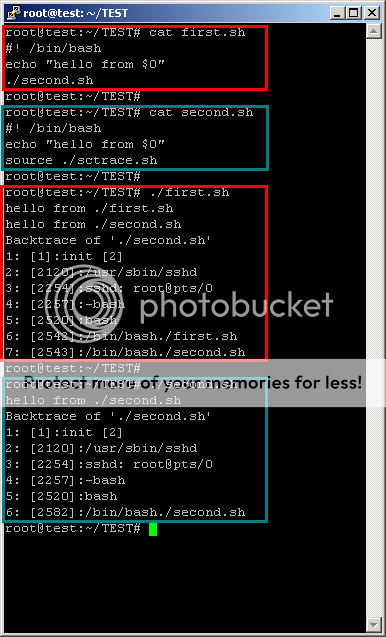

脚本有问题。我需要知道谁调用了那个脚本,谁调用了调用脚本,等等,只需修改行为不当的脚本即可。

这类似于堆栈跟踪,但我不对单个 bash 脚本中函数调用的调用堆栈感兴趣。相反,我需要由我的脚本启动的已执行程序/脚本链。

最佳答案

我前几天写的一个简单的脚本...

# FILE : sctrace.sh

# LICENSE : GPL v2.0 (only)

# PURPOSE : print the recursive callers' list for a script

# (sort of a process backtrace)

# USAGE : [in a script] source sctrace.sh

#

# TESTED ON :

# - Linux, x86 32-bit, Bash 3.2.39(1)-release

# REFERENCES:

# [1]: http://tldp.org/LDP/abs/html/internalvariables.html#PROCCID

# [2]: http://linux.die.net/man/5/proc

# [3]: http://linux.about.com/library/cmd/blcmdl1_tac.htm

#! /bin/bash

TRACE=""

CP=$$ # PID of the script itself [1]

while true # safe because "all starts with init..."

do

CMDLINE=$(cat /proc/$CP/cmdline)

PP=$(grep PPid /proc/$CP/status | awk '{ print $2; }') # [2]

TRACE="$TRACE [$CP]:$CMDLINE\n"

if [ "$CP" == "1" ]; then # we reach 'init' [PID 1] => backtrace end

break

fi

CP=$PP

done

echo "Backtrace of '$0'"

echo -en "$TRACE" | tac | grep -n ":" # using tac to "print in reverse" [3]

...和一个简单的测试。

希望你喜欢。

关于linux - Bash 脚本调用的已执行程序的跟踪,我们在Stack Overflow上找到一个类似的问题: https://stackoverflow.com/questions/685435/

我有 powershell 脚本。通过调度程序,我运行 bat 文件,该文件运行 PS1 文件。 BAT文件 Powershell.exe -executionpolicy remotesigned

什么更快? 或者 $.getScript('../js/SOME.js', function (){ ... // with $.ajaxSetup({ cache: true });

需要bash脚本来显示文件 #!/bin/bash my_ls() { # save current directory then cd to "$1" pushd "$1" >/dev/nu

我有一个输入 csv 文件,实际上我需要在输入文件中选择第 2 列和第 3 列值,并且需要转换两个值的时区(从 PT 到 CT),转换后我需要替换转换后的时区值到文件。 注意: 所有输入日期值都在太平

我正在使用/etc/init.d/httpd 作为 init.d 脚本的模板。我了解文件中发生的所有内容,但以下行除外: LANG=$HTTPD_LANG daemon --pidfile=${pid

我有以下选择: python runscript.py -O start -a "-a "\"-o \\\"-f/dev/sda1 -b256k -Q8\\\" -l test -p maim\""

我对 shell 脚本完全陌生,但我需要编写一个 shell 脚本来检查文件是否存在,然后移动到另一个位置 这是我写的: 一旦设备崩溃,我就会在/storage/sdcard1/1 中收集日志 #!/

我正在使用 bash 脚本从文本文件中读取数据。 数据: 04:31 Alex M.O.R.P.H. & Natalie Gioia - My Heaven http://goo.gl/rMOa2q

这是单击按钮时运行的 javascript 的结尾 xmlObj.open ('GET', /ajax.php, true); xmlObj.send (''); } 所以这会执行根目录中的php脚本

关闭。这个问题需要debugging details .它目前不接受答案。 编辑问题以包含 desired behavior, a specific problem or error, and th

我需要将文件转换为可读流以通过 api 上传,有一个使用 fs.createReadStream 的 Node js 示例。任何人都可以告诉我上述声明的 python 等价物是什么? 例子 const

我有一个 shell 脚本 cron,它从同一目录调用 python 脚本,但是当这个 cron 执行时,我没有从我的 python 脚本中获得预期的输出,当我手动执行它时,我的 python 脚本的

如何使 XMLHttpRequest (ajax) 调用的 php 脚本安全。 我的意思是,不让 PHP 文件通过直接 url 运行,只能通过脚本从我的页面调用(我不想向未登录的用户显示数据库结果,并

我正在尝试添加以下内容 我正在使用经典的 asp。但我不断收到的错误是“一个脚本 block 不能放在另一个脚本 block 内。”我尝试了此处的 document.write 技术:Javasc

如何从另一个 PHP 脚本(如批处理文件)中运行多个 PHP 脚本?如果我了解 include 在做什么,我认为 include 不会起作用;因为我正在运行的每个文件都会重新声明一些相同的函数等。我想

我想创建具有动态内容的网页。我有一个 HTML 页面,我想从中调用一个 lua 脚本 如何调用 lua 脚本? ? ? 从中检索数据?我可以做类似的事情吗: int xx = 0; xx

我删除了我的第一个问题,并重新编写了更多细节和附加 jSfiddle domos。 我有一个脚本,它运行查询并返回数据,然后填充表。表中的行自动循环滚动。所有这些工作正常,并通过使用以下代码完成。然而

我尝试使用 amp 脚本,但收到此错误: “[amp-script] 脚本哈希未找到。amp-script[script="hello-world"].js 必须在元[name="amp-script

我有一个读取输入的 Shell 脚本 #!/bin/bash echo "Type the year that you want to check (4 digits), followed by [E

我正在从 nodejs 调用 Lua 脚本。我想传递一个数组作为参数。我在 Lua 中解析该数组时遇到问题。 下面是一个例子: var script = 'local actorlist = ARGV

我是一名优秀的程序员,十分优秀!