- Java锁的逻辑(结合对象头和ObjectMonitor)

- 还在用饼状图?来瞧瞧这些炫酷的百分比可视化新图形(附代码实现)⛵

- 自动注册实体类到EntityFrameworkCore上下文,并适配ABP及ABPVNext

- 基于Sklearn机器学习代码实战

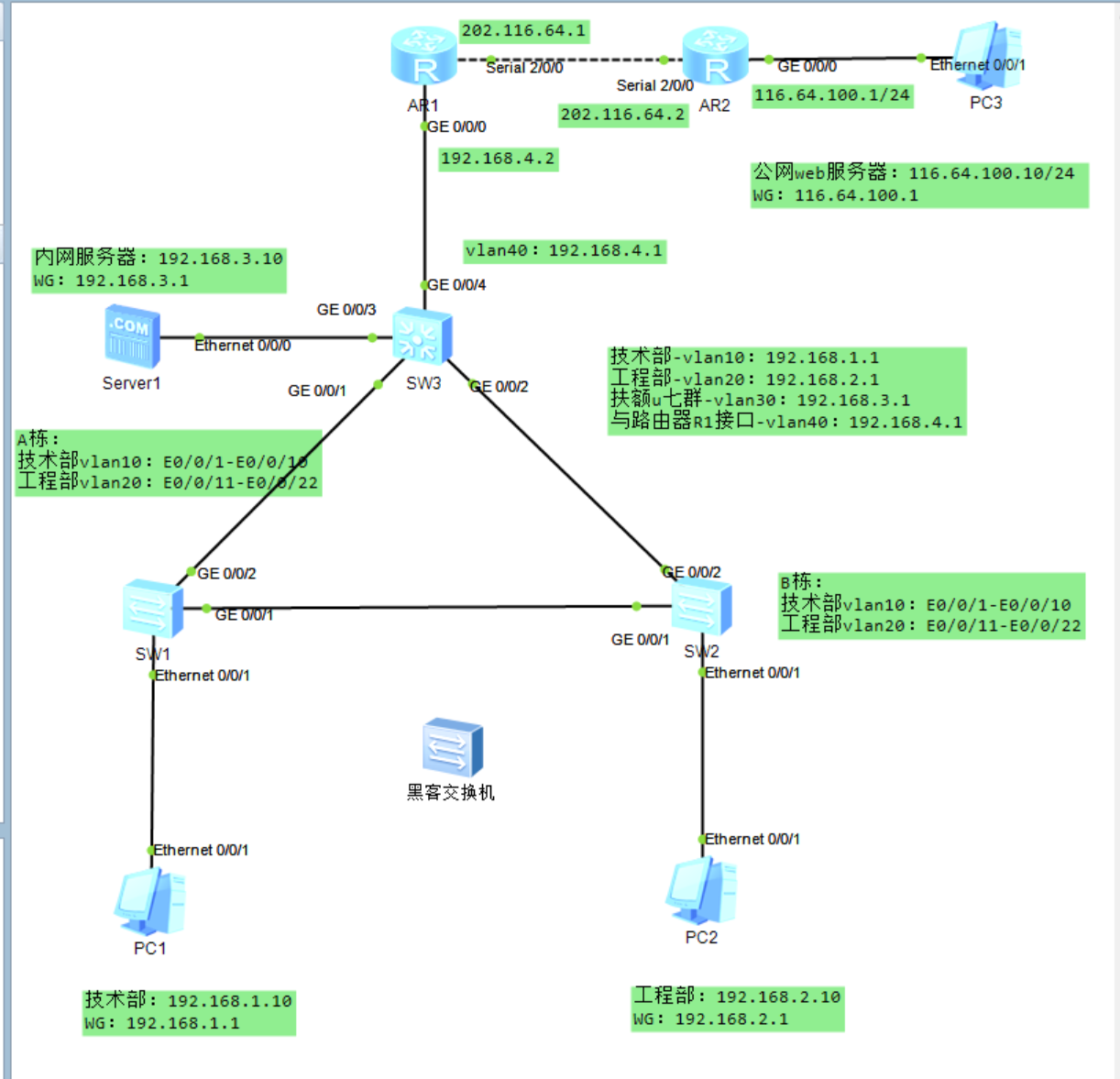

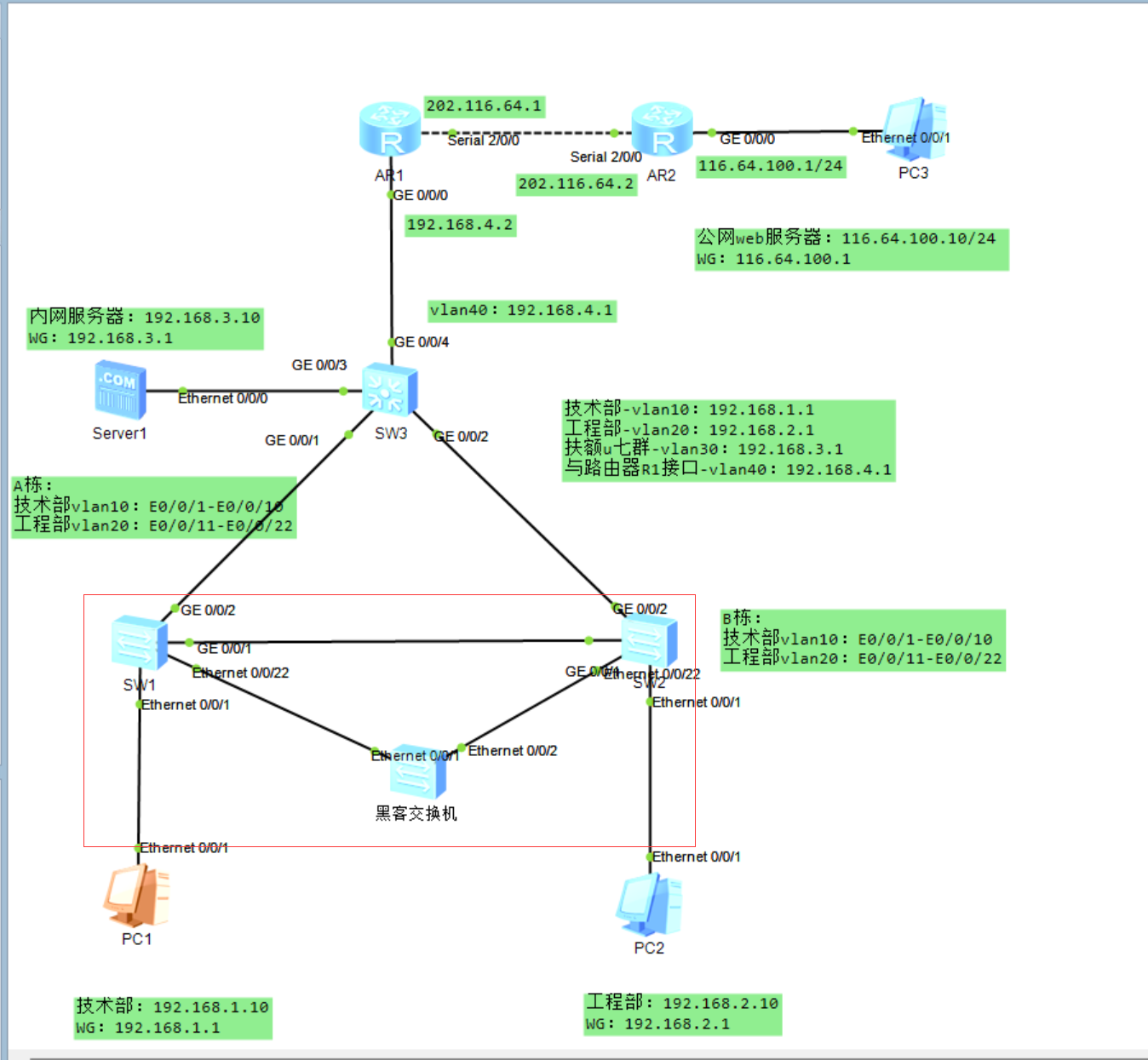

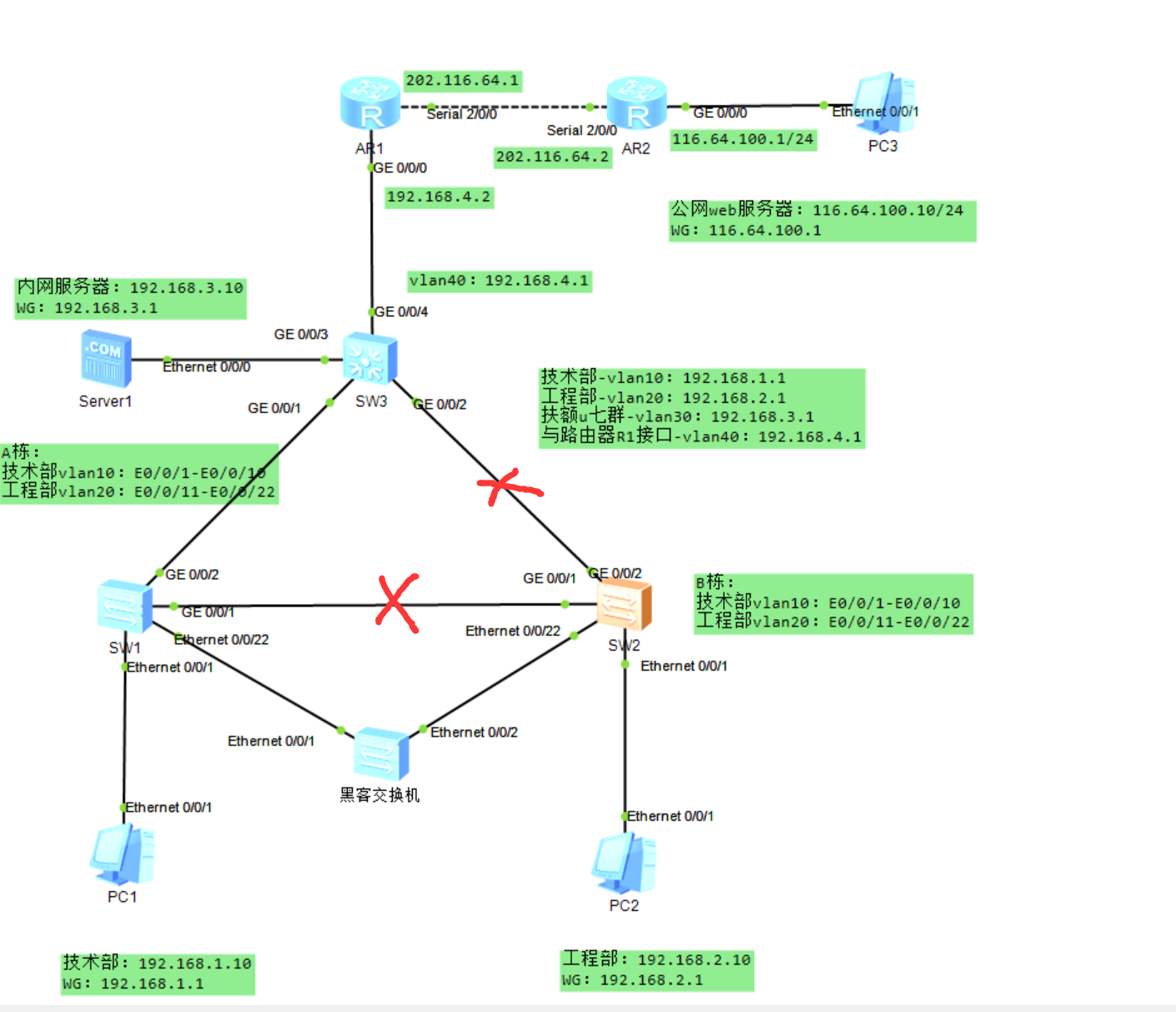

掌握交换机生成树选举的过程、欺骗原理、攻击过程和防范策略 。

生成树的端口有五种状态。交换机的边缘端口不接收BPDU,选举时直接从堵塞状态转变为转发状态,不参与生成树的选举过程,默认情况下,交换机的所有端口均为非边缘端口,为避免生成生成树欺骗攻击,可以将交换机用于主机接入的端口设为边缘端口 。

将交换机配置成边缘端口命令 。

stp edged-port enable 。

pc和服务器是由云连接到虚拟机进行操作,在这里进行联通性实验及其原理讲解,直接使用最简单的方式 。

<Huawei>sys

[Huawei]un in en

[Huawei]sys SW1

[SW1]vlan batch 10 20

[SW1]stp enable

[SW1]stp mode rstp

[SW1]port-group 1

[SW1-port-group-1]group-member Ethernet 0/0/1 to Ethernet 0/0/10

[SW1-port-group-1]port link-type access

[SW1-port-group-1]port default vlan 10

[SW1-port-group-1]q

[SW1]port-group 2

[SW1-port-group-2]group-member Ethernet 0/0/11 to Ethernet 0/0/22

[SW1-port-group-2]port link-type access

[SW1-port-group-2]port default vlan 20

[SW1-port-group-2]q

[SW1]port-group 3

[SW1-port-group-3]group-member GigabitEthernet 0/0/1 GigabitEthernet 0/0/2

[SW1-port-group-3]port link-type trunk

[SW1-port-group-3]port trunk allow-pass vlan 10 20

[SW1-port-group-3]q

[SW1]

<Huawei>sys

[Huawei]sys SW2

[SW2]un in en

[SW2]vlan batch 10 20

[SW2]stp enable

[SW2]stp mode rstp

[SW2]port-group 1

[SW2-port-group-1]group-member Ethernet 0/0/1 to Ethernet 0/0/10

[SW2-port-group-1]port link-type access

[SW2-port-group-1]port default v

[SW2-port-group-1]port default vlan 10

[SW2-port-group-1]q

[SW2]port-group 2

[SW2-port-group-2]group-member Ethernet 0/0/11 to Ethernet 0/0/22

[SW2-port-group-2]port link-type access

[SW2-port-group-2]port default vlan 20

[SW2-port-group-2]q

[SW2]port-group 3

[SW2-port-group-3]group-member GigabitEthernet 0/0/1 GigabitEthernet 0/0/2

[SW2-port-group-3]port link-type trunk

[SW2-port-group-3]port trunk allow-pass vlan 10 20

[SW2-port-group-3]q

[SW2]

<Huawei>sys

[Huawei]sys SW3

[SW3]un in en

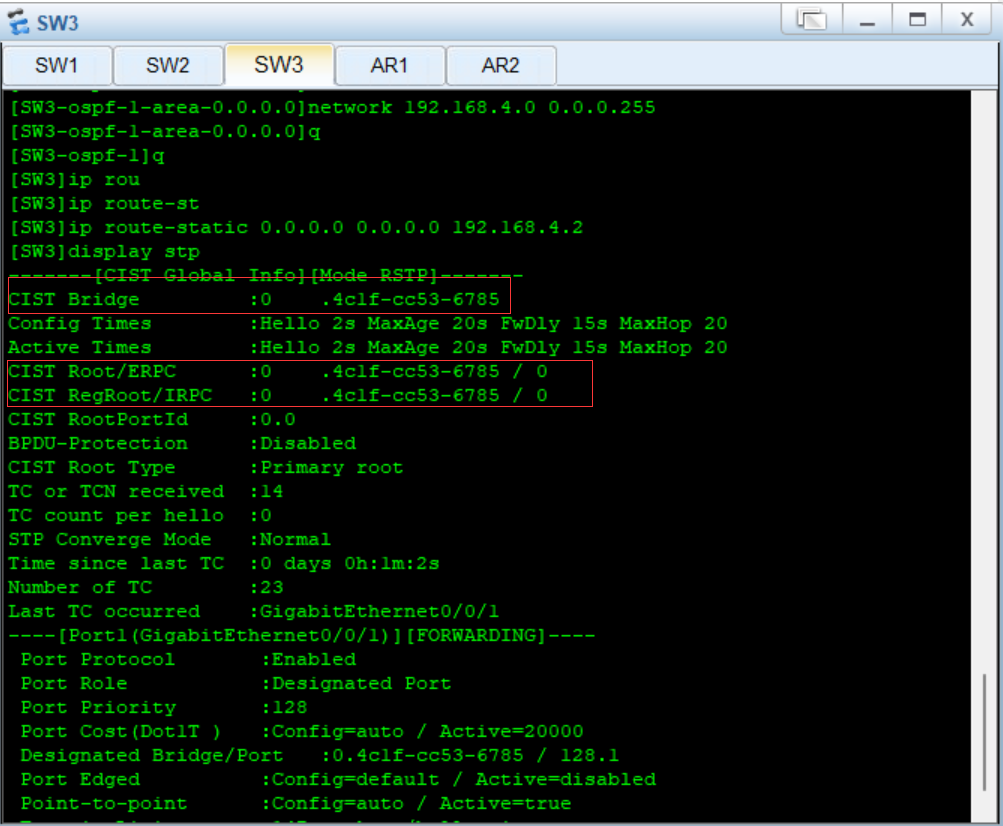

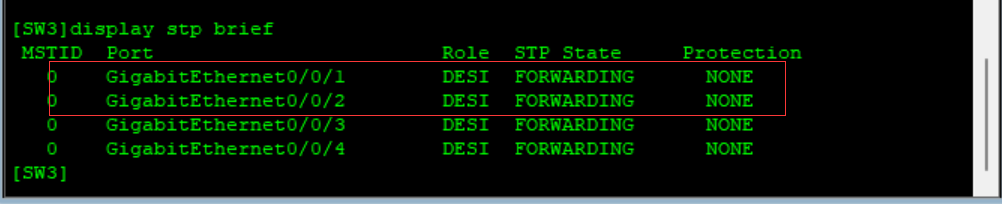

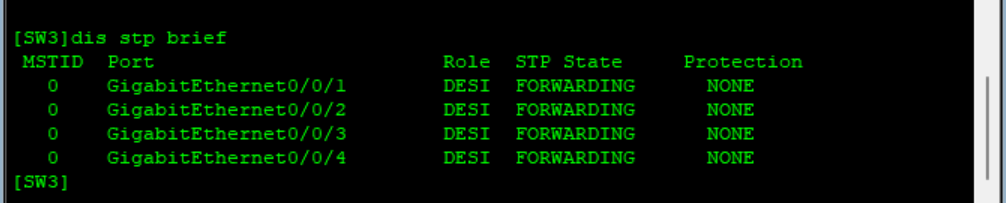

[SW3]stp enable

[SW3]stp mode rstp

[SW3]stp root primary

[SW3]vlan batch 10 20 30 40

[SW3]int GigabitEthernet 0/0/1

[SW3-GigabitEthernet0/0/1]port link-type trunk

[SW3-GigabitEthernet0/0/1]port trunk allow-pass vlan 10 20

[SW3-GigabitEthernet0/0/1]q

[SW3]int GigabitEthernet 0/0/2

[SW3-GigabitEthernet0/0/2]port link-type trunk

[SW3-GigabitEthernet0/0/2]port trunk allow-pass vlan 10 20

[SW3-GigabitEthernet0/0/2]q

[SW3]int GigabitEthernet 0/0/3

[SW3-GigabitEthernet0/0/3]port link-type access

[SW3-GigabitEthernet0/0/3]port default vlan 30

[SW3-GigabitEthernet0/0/3]q

[SW3]int GigabitEthernet 0/0/4

[SW3-GigabitEthernet0/0/4]port link-type trunk

[SW3-GigabitEthernet0/0/4]port trunk allow-pass vlan all

[SW3-GigabitEthernet0/0/4]q

[SW3]int Vlanif 10

[SW3-Vlanif10]ip add 192.168.1.1 24

[SW3-Vlanif10]q

[SW3]int Vlanif 20

[SW3-Vlanif20]ip add 192.168.2.1 24

[SW3-Vlanif20]q

[SW3]int Vlanif 30

[SW3-Vlanif30]ip add 192.168.3.1 24

[SW3-Vlanif30]q

[SW3]int Vlanif 40

[SW3-Vlanif40]ip add 192.168.4.1 24

[SW3-Vlanif40]q

[SW3]int GigabitEthernet 0/0/4

[SW3-GigabitEthernet0/0/4]port trunk pvid vlan 40

[SW3-GigabitEthernet0/0/4]q

[SW3]

在这里G0/0/4任然属于vlan1,所以需要打上标签vlan40,不然后面会不能联通外网,第一遍做的时候卡了很久在这里 。

[SW3]ospf 1

[SW3-ospf-1]a 0

[SW3-ospf-1-area-0.0.0.0]network 192.168.1.0 0.0.0.255

[SW3-ospf-1-area-0.0.0.0]network 192.168.2.0 0.0.0.255

[SW3-ospf-1-area-0.0.0.0]network 192.168.3.0 0.0.0.255

[SW3-ospf-1-area-0.0.0.0]network 192.168.4.0 0.0.0.255

[SW3-ospf-1-area-0.0.0.0]q

[SW3-ospf-1]q

[SW3]ip route-static 0.0.0.0 0.0.0.0 192.168.4.2

[SW3]

<Huawei>sys

[Huawei]sys AR1

[AR1]int GigabitEthernet 0/0/0

[AR1-GigabitEthernet0/0/0]ip add 192.168.4.2 24

[AR1-GigabitEthernet0/0/0]q

[AR1]int Serial 2/0/0

[AR1-Serial2/0/0]ip add 202.116.64.1 24

[AR1-Serial2/0/0]q

[AR1]ospf 1

[AR1-ospf-1]a 0

[AR1-ospf-1-area-0.0.0.0]network 192.168.4.0 0.0.0.255

[AR1-ospf-1-area-0.0.0.0]q

[AR1-ospf-1]q

[AR1]ip route-static 0.0.0.0 0.0.0.0 202.116.64.2

[AR1]

<Huawei>sys

[Huawei]sys AR2

[AR2]int GigabitEthernet 0/0/0

[AR2-GigabitEthernet0/0/0]ip add 116.64.100.1 24

[AR2-GigabitEthernet0/0/0]q

[AR2]int Serial 2/0/0

[AR2-Serial2/0/0]ip add 202.116.64.2 24

[AR2-Serial2/0/0]q

[AR2]

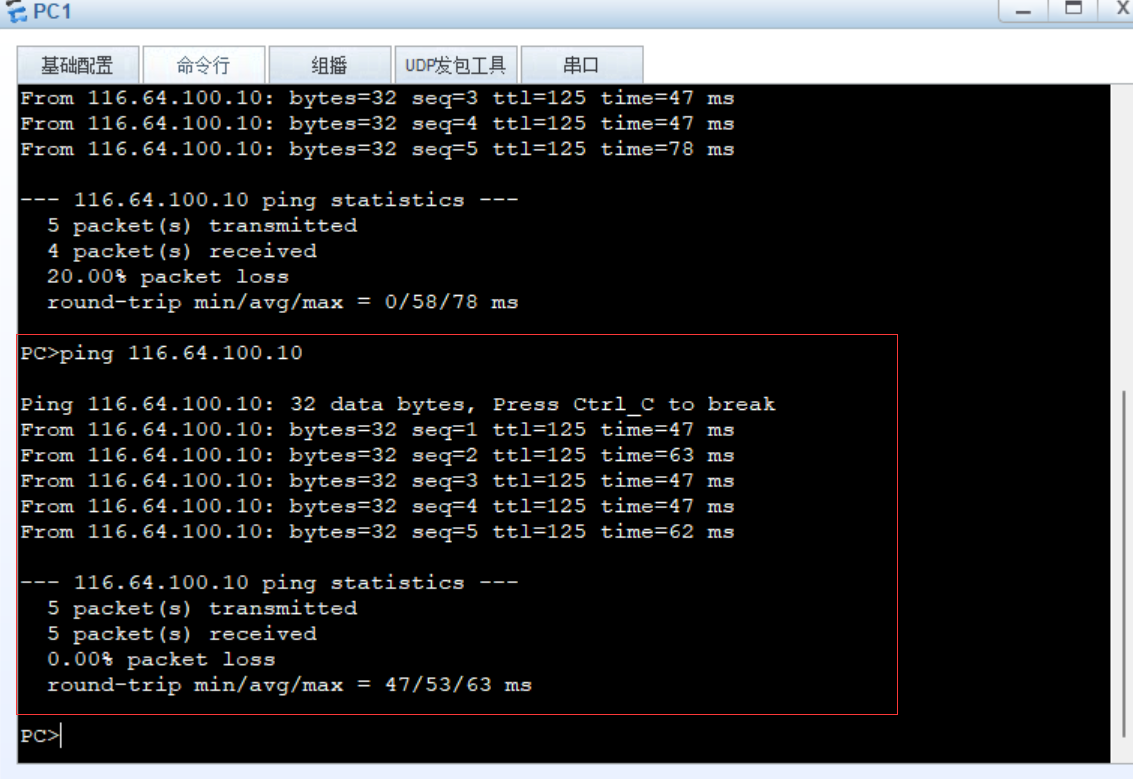

[AR1]acl 2000

[AR1-acl-basic-2000]rule permit source 192.168.0.0 0.0.255.255

[AR1-acl-basic-2000]q

[AR1]int Serial 2/0/0

[AR1-Serial2/0/0]nat outbound 2000

[AR1-Serial2/0/0]q

[AR1]

与外部网络进行连通性测试 。

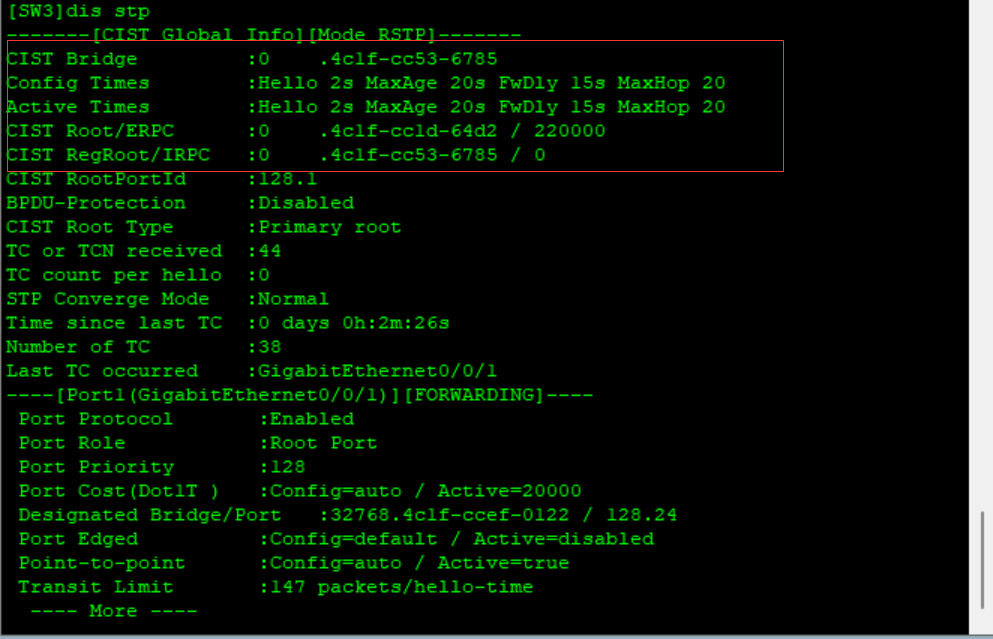

黑客交换机连接到SW1和SW2的新拓扑图 。

在这里测试的时候黑客交换机的mac地址一定要比SW3主根的mac地址小,不然同时设置优先级的情况下,由于SW3的mac地址更小,黑客交换机成为不了主根,后续的实验无法完成,可以多实验几次 。

在这里有一个小小的知识点 。

选举根桥(网桥id=优先级+mac地址) 。

查看优先级,优先级相同情况下查看mac地址,mac地址小的优先级越大 。

<Huawei>sys

[Huawei]un in en

[Huawei]sys Hacker

[Hacker]stp enable

[Hacker]stp mode rstp

[Hacker]stp priority 0

[Hacker]

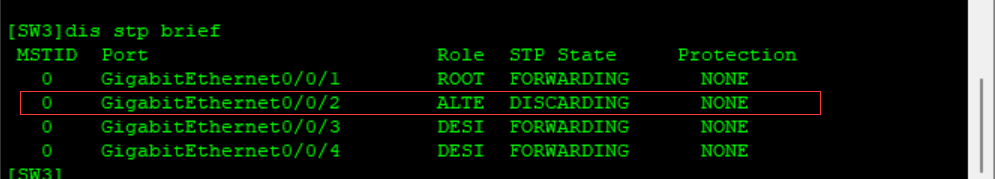

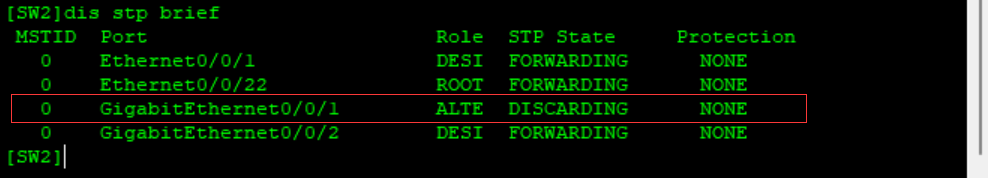

黑客交换机对角线为备份链路,在SW3中并未设置接口优先级,所以比较的方式为端口号。所以g0/0/2为阻塞状态 。

测试的是pc,但如果使用的是云连接到虚拟机,在虚拟机上的操作,都可以由黑客交换机数据包抓取得到,黑客交换机在实战中可以寻找关键字username、password等数据包查看 。

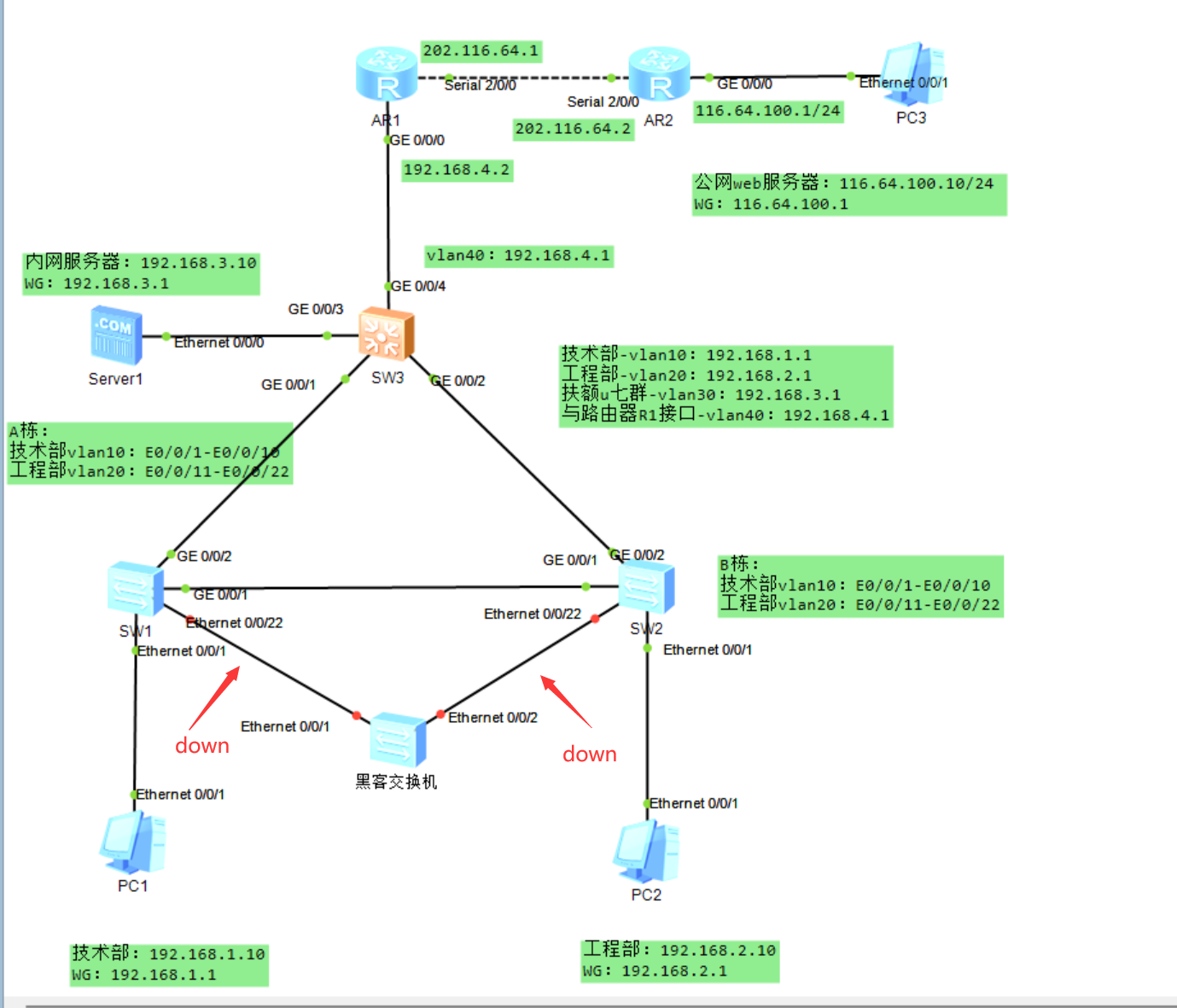

将交换机SW1、SW2用于主机接入的端口设为边缘端口 。

[SW1]port-group 1

[SW1-port-group-1]stp edged-port enable

[SW1-port-group-1]q

[SW1]port-group 2

[SW1-port-group-2]stp edged-port enable

[SW1-port-group-2]q

[SW1]stp bpdu-protection

[SW1]

[SW2]port-group 1

[SW2-port-group-1]stp edged-port enable

[SW2-port-group-1]q

[SW2]port-group 2

[SW2-port-group-2]stp edged-port enable

[SW2-port-group-2]q

[SW2]stp bpdu-protection

[SW2]

一定要启用bpdu保护 。

交换机SW1和SW2的E0/0/22端口变红处于down状态,SW3重新选举成根交换机 。

最后此篇关于生成树欺骗攻击与防御策略的文章就讲到这里了,如果你想了解更多关于生成树欺骗攻击与防御策略的内容请搜索CFSDN的文章或继续浏览相关文章,希望大家以后支持我的博客! 。

作者:小林coding 计算机八股文网站:https://xiaolincoding.com 大家好,我是小林。 今天跟大家聊聊,常见的缓存更新策略。 Cache Aside(旁路缓存)策略; Rea

我使用 git 多年,最近为了一个项目改用 mercurial。在过去的 6 个月里,我已经学会了如何通过命令行很好地使用 Mercurial。 这可能是我的想象,但在我看来,mercurial 在

这个问题适合任何熟悉的人 Node.js express Passport 带有 Passport 的 JWT 身份验证(JSON Web token ) Facebook OAuth2.0 或谷歌

在 Coq 中,当试图证明记录的相等性时,是否有一种策略可以将其分解为所有字段的相等性?例如, Record R := {x:nat;y:nat}. Variables a b c d : nat.

我正在处理的项目目前只有一个 Bootstrap 文件,用于初始化应用程序中的所有 javascript 对象。类似于下面的代码 if(document.getElementById('nav'))

我正在考虑使用 OpenLDAP 在首次登录时添加密码到期和强制更改密码。 似乎使用 ppolicy 覆盖来实现这一点。 当我在 ppolicy.schema 中看到这个时,我开始使用 ppolicy

这基本上是我昨天问的一个问题的重新陈述,因为我得到的一个答案似乎没有理解我的问题,所以我一定是不清楚。我的错。 因为 WPF 依赖于 DirectX,所以它对卡和驱动程序的内部非常敏感。我有一个案例,

我是单点登录(SSO)概念的新手。我开始知道 SAML 请求和响应是实现 SSO 流程的最佳方式。然后我开始阅读有关 SAML2.0 的信息。我来了一个术语 NameIdPolicy 在 saml1.

关闭。这个问题需要更多 focused .它目前不接受答案。 想改进这个问题?更新问题,使其仅关注一个问题 editing this post . 5年前关闭。 Improve this questi

关闭。这个问题是opinion-based 。目前不接受答案。 想要改进这个问题吗?更新问题,以便 editing this post 可以用事实和引文来回答它。 . 已关闭 9 年前。 Improv

在 Azure 上创建新的 SQL 数据库时,它将“计算+存储”选项设置为“2 vCore + 32GB 数据最大大小”作为默认配置,但我不想使用 vCore,我可以更改它。但问题是,是否可以通过策略

我希望创建一项策略,防止在未启用身份验证的情况下创建应用服务(仅审核它们是不够的)。 以下策略可以正确识别未启用身份验证的现有资源: { "mode": "All", "policyRule"

我正在尝试从现有 AuditIfNotExists 策略创建 DeployIfNotExists 策略。部署时不会出错,但会错误提示“没有相关资源与策略定义中的效果详细信息匹配”。当评估政策时。当我将

我正在尝试从现有 AuditIfNotExists 策略创建 DeployIfNotExists 策略。部署时不会出错,但会错误提示“没有相关资源与策略定义中的效果详细信息匹配”。当评估政策时。当我将

我正在使用 wunderground 的 json api 来查询我网站上的天气状况。 api 为我提供了一个包含所有必要数据的漂亮 json 对象,但我每天只能进行多次调用。存储这些数据的首选方式是

我有一个名为可视化数据结构的项目。我有这样的 OOP 设计。 Class VisualDataStructures extends JFrame Class ControlPanel extends

这个问题在这里已经有了答案: 关闭 14 年前。 副本: Use javascript to inject script references as needed? Javascript 没有任何指

Android 应用程序遇到了一些 ANR 问题,因此我实现了 StrictMode 策略。以前从未使用过这个,所以希望有人可以帮助解释以下内容: 为什么日志显示 2 个看似相似的违规行为,除了前 4

我目前正在尝试解决一个问题。假设我们在路上行驶,我们知道路上有 10 家酒店。每家酒店都有 0 到 6 星。我的问题是:找到选择星级酒店的最佳解决方案。唯一的问题是:您不能回头去参观您已经决定不去的酒

我正在将我的应用程序迁移到 MVP。从这个 konmik 中获得了有关静态演示者模式的提示 这是我的简要 MVP 策略。为简洁起见,删除了大部分样板和 MVP 监听器。这个策略帮助我改变了方向,证明了

我是一名优秀的程序员,十分优秀!